ເປັນຫຍັງຕ້ອງມີ Web Application Firewall (WAF)

ເປັນຫຍັງຕ້ອງມີ Web Application Firewall (WAF)

ເມື່ອລອງພິຈະລະນາເບິ່ງແລ້ວ ໃນຮອບ 10 ປີ ທີ່ຜ່ານມາ ເວັບໄຊຄືສິ່ງໜຶ່ງທີ່ເຮັດໃຫ້ມະນຸດເຮົານັ້ນໃຊ້ຊີວິດໄດ້ຢ່າງສະດວກສະບາຍຫຼາຍຂຶ້ນທີ່ສຸດສິ່ງໜຶ່ງ ເພາະບໍ່ວ່າເຮົາຈະຕ້ອງການເຮັດຫຍັງເວັບໄຊກໍ່ສາມາດທີ່ຈະຕອບໂຈດເຮົາໄດ້ເກືອບທຸກຢ່າງ ເຊັ່ນ ຖ້າຫາກເຮົາຕ້ອງການໄປສະຖານທີ່ໜຶ່ງແຕ່ບໍ່ເຄີຍໄປມາກ່ອນ ແລະ ບໍ່ມີຄົນຮູ້ຈັກເຄີຍໄປມາກ່ອນ ເຮົາກໍ່ສາມາດໄປສະຖານທີ່ນັ້ນໄດ້ດ້ວຍຕົນເອງ ໂດຍໃຊ້ເວັບໄຊທ່ອງທ່ຽວ ຫຼື ເວັບໄຊ ແບບ Google Map ເພື່ອຄົ້ນຫາເສັ້ນທາງໄປຫາເປົ້າໝາຍດັ່ງກ່າວ ຫຼື ຖ້າເຮົາຕ້ອງການນັດເຈິໝູ່ເພື່ອນໄປກິນເຂົ້ານຳກັນກໍ່ບໍ່ຈຳເປັນຕ້ອງໂທລະສັບຫາກັນອີກຕໍ່ໄປ ເຮົາສາມາດນັດເຈິໝູ່ເພື່ອນເພື່ອນຜ່ານສື່ສັງຄົມອອນລາຍຕ່າງໆໄດ້ເປັນຕົ້ນ ຊຶ່ງສະແດງເຖິງບົດບາດເວັບໄຊເຂົ້າມາມີບົດບາດໃນຊີວິດປະຈຳວັນຂອງຄົນເຮົາຫຼາຍຂຶ້ນນັ້ນເອງ.

ເມື່ອຊີວິດເຂົ້າໄປໃນ www

ເວັບໄຊມີການວິວັດທະນາການຢ່າງຕໍ່ເນື່ອງໃນຮອບ 10 ປີທີ່ຜ່ານມາ ຈາກແຕ່ກ່ອນໃນເວັບ 1.0 (Web1.0) ທີ່ຈະມີແແຕ່ໄວ້ໃຊ້ເພື່ອນຳຂໍ້ມູນທີ່ຕ້ອງການມາໃສ່ໄວ້ໃນໜ້າເວັບ ໃຫ້ຄົນອື່ນເບິ່ງ ແລະ ບໍ່ມີການຕອບໂຕ້ກັບຜູ້ໃຊ້ງານແຕ່ຢ່າງໃດ ກ້າວເຂົ້າສູ່ໂລກການໃຊ້ງານທີ່ຫຼາກຫຼາຍຫຼາຍຂຶ້ນໃນຮູບແບບຂອງເວັບ 2.0 (Web2.0) ເຊັ່ນ ການຈ່າຍເງິນຄ່ານ້ຳຄ່າໄຟຜ່ານເວັບໄຊ ການປະຊຸມວຽກງານອອນລາຍຜ່ານເວັບ ລວມເຖິງການສັ່ງຊື້ສິ່ງຂອງເຄື່ອງໃຊ້ຕ່າງໆຜ່ານເວັບກໍ່ເຮັດໄດ້ເຊັ່ນກັນ ເພາະການເຂົ້າເຖິງໄດ້ງ່າຍ ແລະ ການໃຊ້ງານທີ່ເຮັດໃຫ້ຊີວິດສະດວກສະບາຍຫຼາຍຂຶ້ນນີ້ເອງ ທີ່ເຮັດໃຫ້ຄົນສ່ວນໃຫຍ່ຫັນມາໃຊ້ງານເວັບໄຊ ເພື່ອເຮັດກິດຈະວັດປະຈຳວັນຫຼາຍຂຶ້ນ ແຕ່ຫຼຽນນັ້ນມີ 2 ດ້ານ ຍິ່ງມີການໃຊ້ປະໂຫຍດຈາກເວັບຫຼາຍຂຶ້ນເທົ່າໃດ ກໍ່ຍິ່ງມີຜູ້ບໍ່ປະສົງດີຕ້ອງການຫາຜົນປະໂຫຍດຈາກຄົນທີ່ໃຊ້ເວັບຫຼາຍຂຶ້ນເທົ່ານັ້ນ ຊຶ່ງກຸ່ມຜູ້ບໍ່ປະສົງດີເຫຼົ່ານັ້ນກໍ່ຄື Hacker ນັ້ນເອງ.

ການໂຈມຕີເວັບໄຊຕ່າງໆຂອງ Hacker ມັກຈະເຮັດໄປເພື່ອການລັກຂໍ້ມູນຕ່າງໆຂອງຜູ້ໃຊ້ງານໃນເວັບໄຊນັ້ນໆ ຫຼື ເພື່ອໃຫ້ເວັບໄຊນັ້ນໆບໍ່ສາມາດໃຫ້ບໍລິການໄດ້ເປັນຕົ້ນ ຊຶ່ງໂດຍປົກກະຕິແລ້ວຜູ້ໃຊ້ທົ່ວໄປມັກຈະໃຊ້ username ແລະ password ດຽວກັນກັບທຸກເວັບໄຊທີ່ໄດ້ສະໝັກໄວ້ບໍ່ວ່າເວັບໄຊນັ້ນຈະເກັບຂໍ້ມູນທີ່ສຳຄັນ ຫຼື ບໍ່ສຳຄັນຂອງຜູ້ໃຊ້ກໍ່ຕາມ ເຮັດໃຫ້ Hacker ອາດຈະເອົາ username ແລະ password ຈາກການໂຈມຕີເວັບໄຊທີ່ເກັບຂໍ້ມູນບໍ່ສຳຄັນຫຍັງຫຼາຍຂອງຜູ້ໃຊ້ງານໄປໃຊ້ຫາຂໍ້ມູນບັດເຄຼດິດ ຫຼື ຂໍ້ມູນທາງການເງິນທີ່ສຳຄັນຂອງຜູ້ໃຊ້ງານໃນເວັບໄຊອື່ນກໍ່ເປັນໄດ້ ແລະ ຖ້າຈະບັງຄັບໃຫ້ຜູ້ໃຊ້ທົ່ວໄປສະໝັກເວັບໄຊຕ່າງໆໂດຍໃຊ້ username ແລະ password ບໍ່ຊ້ຳກັນເລີຍກໍ່ເປັນໄປໄດ້ຍາກ, ດັ່ງນັ້ນ ສິ່ງທີ່ສຳຄັນໃນການປ້ອງກັນເພື່ອບໍ່ໃຫ້ເກີດເຫດການດັ່ງກ່າວໄດ້ ກໍ່ຄືການປ້ອງກັນ ຫຼື ກວດຈັບການໂຈມຕີເວັບໄຊແທນນັ້ນເອງ.

ອຸປະກອນການປ້ອງກັນເວັບໄຊ

ເຕັກໂນໂລຊີການປ້ອງກັນໃນປັດຈຸບັນບໍ່ວ່າຈະເປັນ Firewall, Intrusion Detection System/Intrusion Prevention System (IDS/IPS) ກໍ່ບໍ່ສາມາດປ້ອງກັນເຫດການທີ່ເກີດຈາກທາງເວັບໄຊໄດ້ ເພາະເຮົາສົ່ງຂໍ້ມູນເວັບໄຊໃດໆກໍ່ແລ້ວແຕ່ ກໍ່ປຽບເໝືອນກັບການທີ່ເຮົາສົ່ງຈົດໝາຍໄປຫາເວັບໄຊນັ້ນ ໂດຍ Firewall ຈະມີຫນ້າທີ່ພຽງເບິ່ງວ່າເຮົາສົ່ງຈົດໝາຍນັ້ນໄປໄດ້ຖືກບ່ອນ ຫຼື ບໍ່ ແລະ IDS/IPS ກໍ່ຈະເບິ່ງແຕ່ພຽງລັກສະນະການຂຽນຈົດໝາຍເທົ່ານັ້ນ ຊຶ່ງເຕັກໂນໂລຊີດັ່ງກ່າວບໍ່ສາມາດຮັບຮູ້ໄດ້ເລີຍວ່າໃນຈົດໝາຍນັ້ນມີຂໍ້ຄວາມຫຼື ສິ່ງໃດທີ່ປະສົງຮ້າຍຕໍ່ຜູ້ຮັບ ຫຼື ບໍ່, ຫຼື ຖ້າມີຄວາມສະຫຼາດຂຶ້ນມາອີກລະດັບໜຶ່ງ ເປັນ Next Generation Firewall (NGFW) ຊຶ່ງເປັນໂຕທີ່ປະສົມທັງ Firewall + IDS/IPS ແລະ Antivirus ເຂົ້ານຳກັນ ເຮັດໃຫ້ມັນສາມາດກ້າວໄປເຮັດວຽກທີ່ Layer 7 ຫຼື ກໍ່ຄືສາມາດເປີດອ່ານຈົດໝາຍໄດ້ ແຕ່ກໍ່ຫາໄດ້ແຕ່ສະເພາະເປັນ ຮູບແບບທີ່ຖືກປະກາດວ່າເປັນການໂຈມຕີ (Signature) ເທົ່ານັ້ນ ແຕ່ນອກເໜືອຈາກນັ້ນກໍ່ຈະບໍ່ຮູ້ຫຍັງເຊັ່ນກັນ ຍົກຕົວຢ່າງເຊັ່ນ NGFW ສາມາດຮູ້ໄດ້ວ່າ

1

1' or 1=1 --

ເປັນ SQL Injection Attack ແຕ່ຖ້າຂຽນເປັນ

1

dump' or 'aaaaa'='aaaaa' –

ໂຕ NGFW ກໍ່ຈະບໍ່ຮູ້ວ່າເປັນການ Attack ເປັນຕົ້ນ

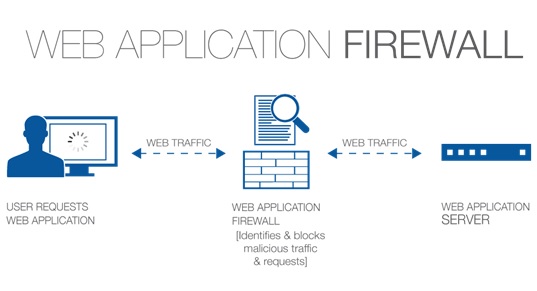

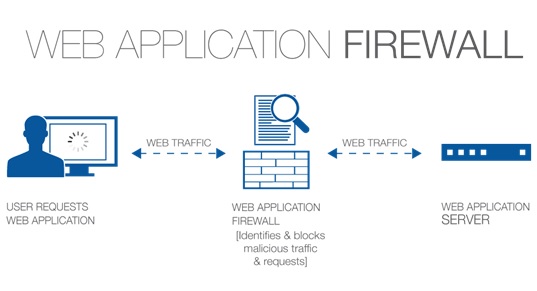

ຈຶ່ງໄດ້ມີການພັດທະນາ Web Application Firewall (WAF) ຂຶ້ນມາເພື່ອກວດສອບຂໍ້ມູນທາງໃນຈົດໝາຍດັ່ງກ່າວ (Layer 7 – HTTP Protocol Only) ປຽບດັ່ງເມື່ອຈົດໝາຍຖືກສົ່ງມາເຖິງກ່ອງຈົດໝາຍໜ້າບ້ານແລ້ວ WAF ກໍ່ຈະເຮັດຫນ້າທີ່ຕໍ່ໂດຍການເປີດຈົດໝາຍນັ້ນເພື່ອກວດສອບຂໍ້ມູນພາຍໃນ ເມື່ອ WAF ເຫັນແລ້ວວ່າຂໍ້ຄວາມພາຍໃນນັ້ນບໍ່ມີຈຸດປະສົງຮ້າຍຕໍ່ຜູ້ຮັບ (ເວັບໄຊ) ກໍ່ຈະສົ່ງຈົດໝາຍນັ້ນຕໍ່ໄປຫາຜູ້ຮັບອີກເທື່ອໜຶ່ງ ແລະ ເຮົາຍັງສາມາດລະບຸ ຫຼື ບອກກັບ WAF ໄດ້ອີກດ້ວຍວ່າຜູ້ຮັບສາມາດອ່ານຈົດໝາຍໄດ້ຫຼາຍຂະໜາດໃດໃນຊ່ວງເວລາໜຶ່ງ (Limit Rate) ເມື່ອຈົດໝາຍຫຼາຍຈົນຮອດຈຳນວນທີ່ໄດ້ຕັ້ງໄວ້ WAF ກໍ່ຈະເກັບໄວ້ໃຫ້ກ່ອນ ຫຼື ສາມາດຖິ້ມຈົດໝາຍທີ່ເກີນເຂົ້າມາ ຂຶ້ນຢູ່ກັບການບອກ WAF ໄວ້ ເຮັດໃຫ້ຜູ້ຮັບສາມາດອ່ານຈົດໝາຍ ຫຼື ເຮັດວຽກໄດ້ຢ່າງຕໍ່ເນື່ອງອີກດ້ວຍ.

ການມີ WAF ເຂົ້າມາກຂວາງ ຫຼື ຮັບການໃຊ້ງານຈາກໃຜກໍ່ບໍ່ຮູ້ໃຫ້ກັບເວັບໄຊແທນ ເຮັດໃຫ້ເວັບໄຊສາມາດເຮັດວຽກໄດ້ຢ່າງສະດວກຫຼາຍຂຶ້ນ ແລະ ຫຼຸດຄວາມກັງວົນຂອງຜູ້ເບິ່ງແຍງໄດ້ຫຼາຍ ເພາະຄວາມຈິງແລ້ວບໍລິສັດສ່ວນໃຫຍ່ມັກຈະມີທີມທີ່ເບິ່ງແຍງການຂຽນເວັບໄຊ ແລະ ທີມທີ່ເບິ່ງແຍງເຊີເວີຂອງເວັບໄຊ ເຮັດຫນ້າທີ່ແຕກຕ່າງກັນ ຫຼື ບາງເທື່ອທີມທີ່ພັດທະນາເວັບໄຊດັ່ງກ່າວ ກໍ່ອາດຈະເປັນບຸກຄົນພາຍນອກ (Outsource) ທີ່ຖືກຈ້າງເຂົ້າມາເພື່ອພັດທະນາເວັບໄຊນັ້ນໆ ແລະ ເມື່ອໝົດສັນຍາແລ້ວທາງທີມຜູ້ເບິ່ງແຍງເຊີເວີກໍ່ຕ້ອງຈັດການ ແລະ ເບິ່ງແຍງເວັບໄຊດັ່ງກ່າວຕໍ່ໄປດ້ວຍຕົນເອງ ຊຶ່ງເມື່ອເກີດເຫດການໂຈມຕີຂຶ້ນ ຜູ້ທີ່ຕ້ອງຮັບຜິດຊອບ ແລະ ແກ້ໄຂເວັບໄຊຈຶ່ງກາຍເປັນຜູ້ເບິ່ງແຍງລະບົບ ຊຶ່ງບໍ່ໄດ້ມີຄວາມສາມາດທາງດ້ານໂປຣແກຣມເວັບໄຊເທົ່າໃດ ເຮັດໃຫ້ການປ້ອງກັນ ຫຼື ແກ້ໄຂເປັນໄປໄດ້ຢ່າງຍາກລຳບາກ ຫຼື ບາງເທື່ອອາດຈະບໍ່ສາມາດແກ້ໄຂໄດ້ເລີຍບາດດຽວ ແລະ ສິ່ງທີ່ເສຍໄປຈະບໍ່ແມ່ນແຕ່ຂໍ້ມູນຂອງຜູ້ໃຊ້ງານພາຍໃນເວັບໄຊເທົ່ານັ້ນ ແຕ່ຈະລວມທັງການເສຍຊື່ສຽງທີ່ຜູ້ໃຊ້ງານບໍ່ກ້າເຂົ້າມາໃຊ້ງານເວັບໄຊ ເຮັດໃຫ້ການໃຊ້ງານດັ່ງກ່າວຫຼຸດລົງ ແລະ ບາງຄັ້ງກໍ່ຍັງຕ້ອງເສຍຄ່າຈ້າງບຸກຄົນພາຍນອກເພື່ອໃຫ້ເຂົ້າມາແກ້ໄຂຊອດໂຄ້ດ (Source code) ທີ່ມີຊ່ອງໂຫວ່ຂອງການໂຈມຕີດັ່ງກ່າວອີກດ້ວຍ.

*** ໝາຍເຫດ ແຕ່ WAF ກໍ່ບໍ່ສາມາດປ້ອງກັນການໂຈມຕີຂອງ Eternal Blue (MS17-010) ໄດ້ເຊັ່ນກັນ ເພາະມັນບໍ່ແມ່ນ HTTP Protocol ນັ້ນເອງ ຕ້ອງອາໃສໃຫ້ NGFW ໃນການປ້ອງກັນ ຫຼື ເຮັດ Virtual Patching ໃຫ້ແທນ.

ສະຫຼຸບ

WAF ນັ້ນຈະເຮັດວຽກກັ່ນຕອງ ຫຼື ປ້ອງກັນການໂຈມຕີຂອງ Hacker ໄດ້ຫຼາຍຂະໜາດໃດກໍ່ຂຶ້ນຢູ່ກັບການປັບແຕ່ງໃຫ້ເຂົ້າກັບສະພາບແວດລ້ອມນັ້ນໆດ້ວຍເຊັ່ນກັນ ເພາະ Environment ຂອງແຕ່ລະບ່ອນນັ້ນແຕກຕ່າງກັນ Rule ທີ່ໃຊ້ໄດ້ບາງບ່ອນອາດຈະໃຊ້ບໍ່ໄດ້ກັບອີກບ່ອນໄດ້ເຊັ່ນກັນ (ການເກີດ False Positive ຈຳນວນຫຼາຍກໍ່ຈະເກີດຂຶ້ນຕາມມາ) ລວມເຖິງປະສິດທິພາບຂອງຜູ້ປັບແຕ່ງນັ້ນໆ ຄວນຈະມີຄວາມສາມາດ ຫຼື ຄິດເຖິງການໂຈມຕີໃນຮູບແບບຕ່າງໆແບບທີ່ Hacker ເຮັດ ຫຼື ຄິດໄດ້ ເພື່ອໃຫ້ສາມາດໄລ່ທັນ Hacker.

ອ້າງອີງ:

Porher 12 October 2020 3369 reads

Print

ເປັນຫຍັງຕ້ອງມີ Web Application Firewall (WAF)

ເມື່ອລອງພິຈະລະນາເບິ່ງແລ້ວ ໃນຮອບ 10 ປີ ທີ່ຜ່ານມາ ເວັບໄຊຄືສິ່ງໜຶ່ງທີ່ເຮັດໃຫ້ມະນຸດເຮົານັ້ນໃຊ້ຊີວິດໄດ້ຢ່າງສະດວກສະບາຍຫຼາຍຂຶ້ນທີ່ສຸດສິ່ງໜຶ່ງ ເພາະບໍ່ວ່າເຮົາຈະຕ້ອງການເຮັດຫຍັງເວັບໄຊກໍ່ສາມາດທີ່ຈະຕອບໂຈດເຮົາໄດ້ເກືອບທຸກຢ່າງ ເຊັ່ນ ຖ້າຫາກເຮົາຕ້ອງການໄປສະຖານທີ່ໜຶ່ງແຕ່ບໍ່ເຄີຍໄປມາກ່ອນ ແລະ ບໍ່ມີຄົນຮູ້ຈັກເຄີຍໄປມາກ່ອນ ເຮົາກໍ່ສາມາດໄປສະຖານທີ່ນັ້ນໄດ້ດ້ວຍຕົນເອງ ໂດຍໃຊ້ເວັບໄຊທ່ອງທ່ຽວ ຫຼື ເວັບໄຊ ແບບ Google Map ເພື່ອຄົ້ນຫາເສັ້ນທາງໄປຫາເປົ້າໝາຍດັ່ງກ່າວ ຫຼື ຖ້າເຮົາຕ້ອງການນັດເຈິໝູ່ເພື່ອນໄປກິນເຂົ້ານຳກັນກໍ່ບໍ່ຈຳເປັນຕ້ອງໂທລະສັບຫາກັນອີກຕໍ່ໄປ ເຮົາສາມາດນັດເຈິໝູ່ເພື່ອນເພື່ອນຜ່ານສື່ສັງຄົມອອນລາຍຕ່າງໆໄດ້ເປັນຕົ້ນ ຊຶ່ງສະແດງເຖິງບົດບາດເວັບໄຊເຂົ້າມາມີບົດບາດໃນຊີວິດປະຈຳວັນຂອງຄົນເຮົາຫຼາຍຂຶ້ນນັ້ນເອງ.

ເມື່ອຊີວິດເຂົ້າໄປໃນ www

ເວັບໄຊມີການວິວັດທະນາການຢ່າງຕໍ່ເນື່ອງໃນຮອບ 10 ປີທີ່ຜ່ານມາ ຈາກແຕ່ກ່ອນໃນເວັບ 1.0 (Web1.0) ທີ່ຈະມີແແຕ່ໄວ້ໃຊ້ເພື່ອນຳຂໍ້ມູນທີ່ຕ້ອງການມາໃສ່ໄວ້ໃນໜ້າເວັບ ໃຫ້ຄົນອື່ນເບິ່ງ ແລະ ບໍ່ມີການຕອບໂຕ້ກັບຜູ້ໃຊ້ງານແຕ່ຢ່າງໃດ ກ້າວເຂົ້າສູ່ໂລກການໃຊ້ງານທີ່ຫຼາກຫຼາຍຫຼາຍຂຶ້ນໃນຮູບແບບຂອງເວັບ 2.0 (Web2.0) ເຊັ່ນ ການຈ່າຍເງິນຄ່ານ້ຳຄ່າໄຟຜ່ານເວັບໄຊ ການປະຊຸມວຽກງານອອນລາຍຜ່ານເວັບ ລວມເຖິງການສັ່ງຊື້ສິ່ງຂອງເຄື່ອງໃຊ້ຕ່າງໆຜ່ານເວັບກໍ່ເຮັດໄດ້ເຊັ່ນກັນ ເພາະການເຂົ້າເຖິງໄດ້ງ່າຍ ແລະ ການໃຊ້ງານທີ່ເຮັດໃຫ້ຊີວິດສະດວກສະບາຍຫຼາຍຂຶ້ນນີ້ເອງ ທີ່ເຮັດໃຫ້ຄົນສ່ວນໃຫຍ່ຫັນມາໃຊ້ງານເວັບໄຊ ເພື່ອເຮັດກິດຈະວັດປະຈຳວັນຫຼາຍຂຶ້ນ ແຕ່ຫຼຽນນັ້ນມີ 2 ດ້ານ ຍິ່ງມີການໃຊ້ປະໂຫຍດຈາກເວັບຫຼາຍຂຶ້ນເທົ່າໃດ ກໍ່ຍິ່ງມີຜູ້ບໍ່ປະສົງດີຕ້ອງການຫາຜົນປະໂຫຍດຈາກຄົນທີ່ໃຊ້ເວັບຫຼາຍຂຶ້ນເທົ່ານັ້ນ ຊຶ່ງກຸ່ມຜູ້ບໍ່ປະສົງດີເຫຼົ່ານັ້ນກໍ່ຄື Hacker ນັ້ນເອງ.

ການໂຈມຕີເວັບໄຊຕ່າງໆຂອງ Hacker ມັກຈະເຮັດໄປເພື່ອການລັກຂໍ້ມູນຕ່າງໆຂອງຜູ້ໃຊ້ງານໃນເວັບໄຊນັ້ນໆ ຫຼື ເພື່ອໃຫ້ເວັບໄຊນັ້ນໆບໍ່ສາມາດໃຫ້ບໍລິການໄດ້ເປັນຕົ້ນ ຊຶ່ງໂດຍປົກກະຕິແລ້ວຜູ້ໃຊ້ທົ່ວໄປມັກຈະໃຊ້ username ແລະ password ດຽວກັນກັບທຸກເວັບໄຊທີ່ໄດ້ສະໝັກໄວ້ບໍ່ວ່າເວັບໄຊນັ້ນຈະເກັບຂໍ້ມູນທີ່ສຳຄັນ ຫຼື ບໍ່ສຳຄັນຂອງຜູ້ໃຊ້ກໍ່ຕາມ ເຮັດໃຫ້ Hacker ອາດຈະເອົາ username ແລະ password ຈາກການໂຈມຕີເວັບໄຊທີ່ເກັບຂໍ້ມູນບໍ່ສຳຄັນຫຍັງຫຼາຍຂອງຜູ້ໃຊ້ງານໄປໃຊ້ຫາຂໍ້ມູນບັດເຄຼດິດ ຫຼື ຂໍ້ມູນທາງການເງິນທີ່ສຳຄັນຂອງຜູ້ໃຊ້ງານໃນເວັບໄຊອື່ນກໍ່ເປັນໄດ້ ແລະ ຖ້າຈະບັງຄັບໃຫ້ຜູ້ໃຊ້ທົ່ວໄປສະໝັກເວັບໄຊຕ່າງໆໂດຍໃຊ້ username ແລະ password ບໍ່ຊ້ຳກັນເລີຍກໍ່ເປັນໄປໄດ້ຍາກ, ດັ່ງນັ້ນ ສິ່ງທີ່ສຳຄັນໃນການປ້ອງກັນເພື່ອບໍ່ໃຫ້ເກີດເຫດການດັ່ງກ່າວໄດ້ ກໍ່ຄືການປ້ອງກັນ ຫຼື ກວດຈັບການໂຈມຕີເວັບໄຊແທນນັ້ນເອງ.

ອຸປະກອນການປ້ອງກັນເວັບໄຊ

ເຕັກໂນໂລຊີການປ້ອງກັນໃນປັດຈຸບັນບໍ່ວ່າຈະເປັນ Firewall, Intrusion Detection System/Intrusion Prevention System (IDS/IPS) ກໍ່ບໍ່ສາມາດປ້ອງກັນເຫດການທີ່ເກີດຈາກທາງເວັບໄຊໄດ້ ເພາະເຮົາສົ່ງຂໍ້ມູນເວັບໄຊໃດໆກໍ່ແລ້ວແຕ່ ກໍ່ປຽບເໝືອນກັບການທີ່ເຮົາສົ່ງຈົດໝາຍໄປຫາເວັບໄຊນັ້ນ ໂດຍ Firewall ຈະມີຫນ້າທີ່ພຽງເບິ່ງວ່າເຮົາສົ່ງຈົດໝາຍນັ້ນໄປໄດ້ຖືກບ່ອນ ຫຼື ບໍ່ ແລະ IDS/IPS ກໍ່ຈະເບິ່ງແຕ່ພຽງລັກສະນະການຂຽນຈົດໝາຍເທົ່ານັ້ນ ຊຶ່ງເຕັກໂນໂລຊີດັ່ງກ່າວບໍ່ສາມາດຮັບຮູ້ໄດ້ເລີຍວ່າໃນຈົດໝາຍນັ້ນມີຂໍ້ຄວາມຫຼື ສິ່ງໃດທີ່ປະສົງຮ້າຍຕໍ່ຜູ້ຮັບ ຫຼື ບໍ່, ຫຼື ຖ້າມີຄວາມສະຫຼາດຂຶ້ນມາອີກລະດັບໜຶ່ງ ເປັນ Next Generation Firewall (NGFW) ຊຶ່ງເປັນໂຕທີ່ປະສົມທັງ Firewall + IDS/IPS ແລະ Antivirus ເຂົ້ານຳກັນ ເຮັດໃຫ້ມັນສາມາດກ້າວໄປເຮັດວຽກທີ່ Layer 7 ຫຼື ກໍ່ຄືສາມາດເປີດອ່ານຈົດໝາຍໄດ້ ແຕ່ກໍ່ຫາໄດ້ແຕ່ສະເພາະເປັນ ຮູບແບບທີ່ຖືກປະກາດວ່າເປັນການໂຈມຕີ (Signature) ເທົ່ານັ້ນ ແຕ່ນອກເໜືອຈາກນັ້ນກໍ່ຈະບໍ່ຮູ້ຫຍັງເຊັ່ນກັນ ຍົກຕົວຢ່າງເຊັ່ນ NGFW ສາມາດຮູ້ໄດ້ວ່າ

|

1 |

1' or 1=1 -- |

ເປັນ SQL Injection Attack ແຕ່ຖ້າຂຽນເປັນ

|

1 |

dump' or 'aaaaa'='aaaaa' – |

ໂຕ NGFW ກໍ່ຈະບໍ່ຮູ້ວ່າເປັນການ Attack ເປັນຕົ້ນ

ຈຶ່ງໄດ້ມີການພັດທະນາ Web Application Firewall (WAF) ຂຶ້ນມາເພື່ອກວດສອບຂໍ້ມູນທາງໃນຈົດໝາຍດັ່ງກ່າວ (Layer 7 – HTTP Protocol Only) ປຽບດັ່ງເມື່ອຈົດໝາຍຖືກສົ່ງມາເຖິງກ່ອງຈົດໝາຍໜ້າບ້ານແລ້ວ WAF ກໍ່ຈະເຮັດຫນ້າທີ່ຕໍ່ໂດຍການເປີດຈົດໝາຍນັ້ນເພື່ອກວດສອບຂໍ້ມູນພາຍໃນ ເມື່ອ WAF ເຫັນແລ້ວວ່າຂໍ້ຄວາມພາຍໃນນັ້ນບໍ່ມີຈຸດປະສົງຮ້າຍຕໍ່ຜູ້ຮັບ (ເວັບໄຊ) ກໍ່ຈະສົ່ງຈົດໝາຍນັ້ນຕໍ່ໄປຫາຜູ້ຮັບອີກເທື່ອໜຶ່ງ ແລະ ເຮົາຍັງສາມາດລະບຸ ຫຼື ບອກກັບ WAF ໄດ້ອີກດ້ວຍວ່າຜູ້ຮັບສາມາດອ່ານຈົດໝາຍໄດ້ຫຼາຍຂະໜາດໃດໃນຊ່ວງເວລາໜຶ່ງ (Limit Rate) ເມື່ອຈົດໝາຍຫຼາຍຈົນຮອດຈຳນວນທີ່ໄດ້ຕັ້ງໄວ້ WAF ກໍ່ຈະເກັບໄວ້ໃຫ້ກ່ອນ ຫຼື ສາມາດຖິ້ມຈົດໝາຍທີ່ເກີນເຂົ້າມາ ຂຶ້ນຢູ່ກັບການບອກ WAF ໄວ້ ເຮັດໃຫ້ຜູ້ຮັບສາມາດອ່ານຈົດໝາຍ ຫຼື ເຮັດວຽກໄດ້ຢ່າງຕໍ່ເນື່ອງອີກດ້ວຍ.

ການມີ WAF ເຂົ້າມາກຂວາງ ຫຼື ຮັບການໃຊ້ງານຈາກໃຜກໍ່ບໍ່ຮູ້ໃຫ້ກັບເວັບໄຊແທນ ເຮັດໃຫ້ເວັບໄຊສາມາດເຮັດວຽກໄດ້ຢ່າງສະດວກຫຼາຍຂຶ້ນ ແລະ ຫຼຸດຄວາມກັງວົນຂອງຜູ້ເບິ່ງແຍງໄດ້ຫຼາຍ ເພາະຄວາມຈິງແລ້ວບໍລິສັດສ່ວນໃຫຍ່ມັກຈະມີທີມທີ່ເບິ່ງແຍງການຂຽນເວັບໄຊ ແລະ ທີມທີ່ເບິ່ງແຍງເຊີເວີຂອງເວັບໄຊ ເຮັດຫນ້າທີ່ແຕກຕ່າງກັນ ຫຼື ບາງເທື່ອທີມທີ່ພັດທະນາເວັບໄຊດັ່ງກ່າວ ກໍ່ອາດຈະເປັນບຸກຄົນພາຍນອກ (Outsource) ທີ່ຖືກຈ້າງເຂົ້າມາເພື່ອພັດທະນາເວັບໄຊນັ້ນໆ ແລະ ເມື່ອໝົດສັນຍາແລ້ວທາງທີມຜູ້ເບິ່ງແຍງເຊີເວີກໍ່ຕ້ອງຈັດການ ແລະ ເບິ່ງແຍງເວັບໄຊດັ່ງກ່າວຕໍ່ໄປດ້ວຍຕົນເອງ ຊຶ່ງເມື່ອເກີດເຫດການໂຈມຕີຂຶ້ນ ຜູ້ທີ່ຕ້ອງຮັບຜິດຊອບ ແລະ ແກ້ໄຂເວັບໄຊຈຶ່ງກາຍເປັນຜູ້ເບິ່ງແຍງລະບົບ ຊຶ່ງບໍ່ໄດ້ມີຄວາມສາມາດທາງດ້ານໂປຣແກຣມເວັບໄຊເທົ່າໃດ ເຮັດໃຫ້ການປ້ອງກັນ ຫຼື ແກ້ໄຂເປັນໄປໄດ້ຢ່າງຍາກລຳບາກ ຫຼື ບາງເທື່ອອາດຈະບໍ່ສາມາດແກ້ໄຂໄດ້ເລີຍບາດດຽວ ແລະ ສິ່ງທີ່ເສຍໄປຈະບໍ່ແມ່ນແຕ່ຂໍ້ມູນຂອງຜູ້ໃຊ້ງານພາຍໃນເວັບໄຊເທົ່ານັ້ນ ແຕ່ຈະລວມທັງການເສຍຊື່ສຽງທີ່ຜູ້ໃຊ້ງານບໍ່ກ້າເຂົ້າມາໃຊ້ງານເວັບໄຊ ເຮັດໃຫ້ການໃຊ້ງານດັ່ງກ່າວຫຼຸດລົງ ແລະ ບາງຄັ້ງກໍ່ຍັງຕ້ອງເສຍຄ່າຈ້າງບຸກຄົນພາຍນອກເພື່ອໃຫ້ເຂົ້າມາແກ້ໄຂຊອດໂຄ້ດ (Source code) ທີ່ມີຊ່ອງໂຫວ່ຂອງການໂຈມຕີດັ່ງກ່າວອີກດ້ວຍ.

*** ໝາຍເຫດ ແຕ່ WAF ກໍ່ບໍ່ສາມາດປ້ອງກັນການໂຈມຕີຂອງ Eternal Blue (MS17-010) ໄດ້ເຊັ່ນກັນ ເພາະມັນບໍ່ແມ່ນ HTTP Protocol ນັ້ນເອງ ຕ້ອງອາໃສໃຫ້ NGFW ໃນການປ້ອງກັນ ຫຼື ເຮັດ Virtual Patching ໃຫ້ແທນ.

ສະຫຼຸບ

WAF ນັ້ນຈະເຮັດວຽກກັ່ນຕອງ ຫຼື ປ້ອງກັນການໂຈມຕີຂອງ Hacker ໄດ້ຫຼາຍຂະໜາດໃດກໍ່ຂຶ້ນຢູ່ກັບການປັບແຕ່ງໃຫ້ເຂົ້າກັບສະພາບແວດລ້ອມນັ້ນໆດ້ວຍເຊັ່ນກັນ ເພາະ Environment ຂອງແຕ່ລະບ່ອນນັ້ນແຕກຕ່າງກັນ Rule ທີ່ໃຊ້ໄດ້ບາງບ່ອນອາດຈະໃຊ້ບໍ່ໄດ້ກັບອີກບ່ອນໄດ້ເຊັ່ນກັນ (ການເກີດ False Positive ຈຳນວນຫຼາຍກໍ່ຈະເກີດຂຶ້ນຕາມມາ) ລວມເຖິງປະສິດທິພາບຂອງຜູ້ປັບແຕ່ງນັ້ນໆ ຄວນຈະມີຄວາມສາມາດ ຫຼື ຄິດເຖິງການໂຈມຕີໃນຮູບແບບຕ່າງໆແບບທີ່ Hacker ເຮັດ ຫຼື ຄິດໄດ້ ເພື່ອໃຫ້ສາມາດໄລ່ທັນ Hacker.

ອ້າງອີງ: