ພົບມັນແວ (Malware) ໂຕໃໝ່ ‘Nodersok’ ໂຈມຕີເຫຍື່ອແລ້ວ ຫຼາຍພັນຄົນ

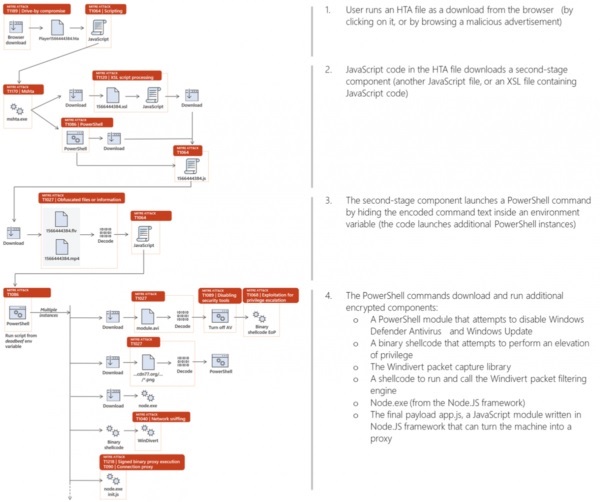

ຈາກຮູບພາບ ສະຫຼຸບການໂຈມຕີດ້ານເທິງ Nodersok ຖືວ່າເປັນມັນແວທີ່ມີຄວາມໜ້າສົນໃຈ ໂດຍຈະເຫັນໄດ້ວ່າເປັນການໂຈມຕີແບບ Multi-stage infection ຊຶ່ງເລີ່ມຈາກການແຜ່ມາທາງໂຄສະນາອັນຕະລາຍໃນໜ້າເວັບໄຊ ຫຼື ລິ້ງອັນຕະລາຍທີ່ເຮັດໃຫ້ຜູ້ໃຊ້ໂຫຼດໄຟລ໌ HTA (HTML Application) ເຂົ້າມາ ຈາກນັ້ນໂຄ້ດ (Code) JavaScript ທີ່ຢູ່ໃນ HTA ຈະໄປດາວໂຫຼດສ່ວນປະກອບອື່ນໆ ຄື XSL ແລະ JavaScript ຂັ້ນຕອນຕໍ່ໄປຈະໄປຣັນ (Run) ຄຳສັ່ງ PowerShell ທີ່ຖືກ Encode ໃນຮູບແບບຂອງ deadbeef ແລະ ສຸດທ້າຍນຳໄປສູ່ຜົນໄດ້ຮັບດັ່ງນີ້:

- ພະຍາຍາມ Disable ໂປຣແກຣມ Windows Defender Antivirus ແລະ Windows Update;

- ພະຍາຍາມໃຊ້ Binary Shellcode ເພື່ອຍົກລະດັບສິດເຂົ້າເຖິງລະບົບປະຕິບັດການວິນໂດ;

- ໃຊ້ Windivert ທີ່ເປັນໄລບຣາຣີ່ (Libraries) ດັກຈັບແພັກເກັດ (Packet);

- ໃຊ້ JavaScript ໂມດູນ (Module) ທີ່ຂຽນໃນ Node.js ເພື່ອປ່ຽນເຄື່ອງໃຫ້ເປັນ Proxy;

ສຳລັບຈຸດທີ່ເປັນທີ່ສັງເກດບ່ອນນີ້ ຄືເຕັກນິກ Living-off-the-land ທີ່ມີການໃຊ້ PowerShell ແລະການໃຊ້ງານ Node.js Framework ແລະ Windivert ທີ່ປົກກະຕິແລ້ວ ກໍ່ບໍ່ໄດ້ຖືກຈັດເປັນເຄື່ອງມືໂຈມຕີ ນອກຈາກນີ້ຜູ້ຊ່ຽວຊານຍັງໃຫ້ຄວາມເຫັນວ່າ “ທຸກຟັງຊັ່ນທີ່ເກີດຂຶ້ນຂອງ Script ແລະ Shellcode ມັກຈະມາໃນຮູບແບບຂອງການເຂົ້າລະຫັດ, ຖອດລະຫັດ ແລະ ຣັນໃນໜ່ວຍຄວາມຈຳເທົ່ານັ້ນ ບໍ່ມີສ່ວນໃດເລີຍທີ່ຖືກຂຽນເທິງດິສ (Disk)”.

ອີກຢ່າງໜຶ່ງຄື ຍັງມີຄວາມເຫັນແຕກຕ່າງກັນເລັກນ້ອຍໃນແງ່ຂອງ Cisco ແລະ Microsoft ທີ່ຝ່າຍທໍາອິດ ຊີ້ແຈງວ່າມັນແວໄດ້ໃຊ້ Proxy ເພື່ອ Click-fraud ແຕ່ຝ່າຍຕໍ່ມາຊີ້ແຈງວ່າໃຊ້ Proxy ເພື່ອ Relay ການຈໍລະຈອນ (Traffic) ອັນຕະລາຍ ຊຶ່ງປັດຈຸບັນ ພົບວ່າມີເຫຍື່ອຖືກໂຈມຕີເທື່ອນີ້ແລ້ວຫຼາຍກວ່າພັນຄົນໃນແຖບເອີລົບ ແລະ ອາເມຣິກາ.

ເອກະສານອ້າງອີງ: