Cisco Talos ລາຍງານມັນແວ (Malware) VPNFilter ລະບາດໃນອຸປະກອນລະບົບເຄືອຂ່າຍ

ຂໍ້ມູນທົ່ວໄປ

Cisco Talos ເປີດເຜີຍລາຍງານວິໄຈທີ່ຢູ່ລະຫວ່າງການສຶກສາເຖິງມັນແວ (Malware) ທີ່ຊື່ວ່າ VPNFilter ແຜ່ລະບາດໃນອຸປະກອນລະບົບເຄືອຂ່າຍ (Network) ສຳລັບສຳນັກງານຂະໜາດນ້ອຍ ເຊັ່ນ: Linksys, Mikrotik, NETGEAR, TP-Link ໄປຈົນເຖິງ Storage ເຊັ່ນ: QNAP ການແຜ່ກະຈາຍເປັນວົງກວ້າງກະທົບອຸປະກອນແລ້ວກວ່າ 500,000 ເຄື່ອງ ໃນ 54 ປະເທດ ໂດຍຍັງບໍ່ຊັດເຈນວ່າມັນແວໃຊ້ຊ່ອງໂຫວ່ຫຍັງເຈາະເຂົ້າເຄື່ອງຂອງເຫຍື່ອ ແຕ່ເຄື່ອງທີ່ຕົກເປັນເຫຍື່ອມັກໃຊ້ຊ໋ອບແວເກົ່າທີ່ມີຊ່ອງໂຫວ່ ທີ່ຮູ້ຈັກກັນໂດຍທົ່ວໄປຢູ່ແລ້ວ.

1. ຜົນກະທົບ

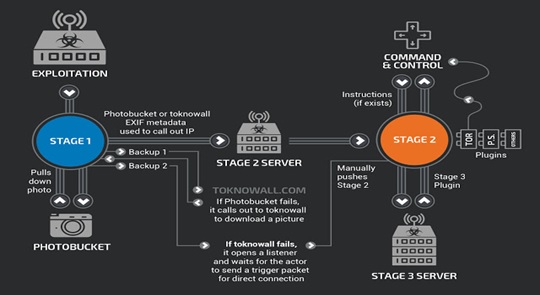

VPNFilter ເປັນມັນແວທີ່ເຮັດວຽກສອງຂັ້ນຕອນ ຂັ້ນຕອນທຳອິດຄືການຝັງມັນແວຫຼັກ ທີ່ຍັງເຮັດວຽກໄດ້ ເຖິງແມ່ນວ່າເຄື່ອງຈະຣີບູດ (Reboot) ແລ້ວກໍ່ຕາມ ເມື່ອຝັງມັນແວໄດ້ກໍ່ຈະຕິດຕໍ່ເຊີເວີສັ່ງການ ເພື່ອຂໍມັນແວຂັ້ນທີສອງມາຣັນ (Run) ຕໍ່ໄປ.

ມັນແວຂັ້ນທີສອງ ຈະບໍ່ຝັງໂຕຖາວອນແຕ່ຈະຫາຍໄປເມື່ອຣີບູດເຄື່ອງ ຢ່າງໃດຕາມ ການດຳເນີນການເຮັດວຽກຂອງມັນແວມີຫຼາກຫຼາຍ ແລ້ວແຕ່ເຊິີເວີຈະສັ່ງການ ຕັ້ງແຕ່ການເກັບຂໍ້ມູນເຄື່ອງຂອງເຫຍື່ອ, ດາວໂຫຼດໄຟລ໌, ສັ່ງຣັນຄຳສັ່ງ, ຈັດການອຸປະກອນ, ໄປຈົນເຖິງການທຳລາຍອຸປະກອນໃຫ້ເຮັດວຽກຕໍ່ໄປບໍ່ໄດ້ (ຂຽນຂໍ້ມູນ 0 ລົງ 5000 Byte ທຳອິດຂອງດິສ “Disk”) ໂດຍຂັ້ນທີສອງຈະເຊື່ອມຕໍ່ ແລະ ດາວໂຫຼດໄຟລ໌ຜ່ານ Tor.

ເຄື່ອງຂອງເຫຍື່ອບາງເຄື່ອງຍັງໄດ້ຮັບມັນແວຂັ້ນທີສາມ ເຮັດໜ້າທີ່ດັກຟັງຂໍ້ມູນທີ່ແລ່ນຜ່ານອຸປະກອນ ລັກຂໍ້ມູນການເຂົ້າເວັບໄຊ ແລະ ກວດການສັ່ງງານອຸປະກອນອຸດສາຫະກຳຜ່ານໂປຣໂຕຄອນ (Protocol) SCADA ທາງ Talos ຄາດວ່າຂັ້ນທີສາມນີ້ ອາດຈະມີໂມດູນ (Module) ຫຼາກຫຼາຍຮູບແບບ ແລະ ແບບທີ່ທາງ Talos ຍັງບໍ່ພົບເຫັນກໍ່ອາດຈະມີອີກຈຳນວນໜຶ່ງ.

ຜູ້ພັດທະນາມັນແວ VPNFilter ພັດທະນາໂດຍເຮັດໃຫ້ການຫາຕົ້ນຕໍຂອງມັນແວນັ້ນ ເປັນໄປໄດ້ຍາກ ຜູ້ພັດທະນາ ແລະ ໃຊ້ມັນແວພະຍາຍາມປິດບັງຕົວຕົນ ທັງເຊີເວີສັ່ງການ ແລະ ໂຄງສ້າງອື່ນໆ ໄວ້ຫຼາຍຊັ້ນ.

2. ລະບົບທີ່ໄດ້ຮັບຜົນກະທົບ

ອຸປະກອນລະບົບເຄືອຂ່າຍ ແລະ Storage ທີ່ນໍາໃຊ້ຊ໋ອບແວເກົ່າທີ່ມີຊ່ອງໂຫວ່.

3. ຂໍ້ແນະນໍາໃນການປ້ອງກັນ ແລະ ແກ້ໄຂ

ຖ້າທ່ານສົງໄສວ່າອົງກອນອາດຈະຕິດມັນແວ ທາງ Talos ແນະນຳໃຫ້ຣີບູດ (Reboot) ອຸປະກອນລະບົບເຄືອຂ່າຍ ແລະ ຣີເຊັດ (Reset) ການຕັ້ງຄ່າ ເປັນຄ່າຈາກໂຮງງານ, ອັບເດດເຟິມແວ (Firmware) ໃຫ້ທັນສະໄໝສະເໝີ ທັງອຸປະກອນເຄື່ອຂ່າຍ ແລະ Storage ຕ່າງໆ.

ເອກະສານອ້າງອີງ: