ຂໍ້ແນະນຳສຳລັບຜູ້ທີ່ຍັງໃຊ້ງານ Windows XP ຫຼັງວັນທີ 8 ເມສາ 2014

ຂໍ້ແນະນຳສຳລັບຜູ້ທີ່ຍັງໃຊ້ງານ Windows XP ຫຼັງວັນທີ 8 ເມສາ 2014

ໃນ Windows ທຸກລຸ້ນທີ່ Microsoft ວາງຈຳໜ່າຍ ຕ່າງກໍ່ມີໄລຍະເວລາການສະໜັບສະໜູນທາງເຕັກນິກ ຊຶ່ງໄລຍະເວລາດັ່ງກ່າວນີ້ກໍ່ຈະເລີ່ມຕັ້ງແຕ່ມື້ທຳອິດທີ່ຜະລິດຕະພັນອອກວາງຈຳໜ່າຍ ແລະ ຈະສີ້ນສຸດລົງຫຼັງຈາກທີ່ຜະລິດຕະພັນນັ້ນຢຸດວາງຈຳໜ່າຍໃນໄລຍະເວລາໜຶ່ງ

Windows XP ເລີ່ມວາງຈຳໜ່າຍເທື່ອທຳອິດເມື່ອວັນທີ 25 ຕຸລາ 2001 ແລະ ໄດ້ຢຸດວາງຈຳໜ່າຍໄປຕັ້ງແຕ່ວັນທີ 30 ມິຖຸນາ 2008 ເຖິງແມ່ນຕົວຜະລິດຕະພັນຈະຢຸດວາງຈຳໜ່າຍໄປດົນຫລາຍປີແລ້ວ ແຕ່ທາງ Microsoft ເອງກໍ່ຍັງອອກແພັດແກ້ໄຂຊ່ອງໂຫວ່ອອກມາຢູ່ເລື້ອຍໆ ຈົນໃນທີ່ສຸດທາງ Microsoft ກໍຕັດສິນໃຈປະກາດວ່າຈະສີ້ນສຸດໄລຍະເວລາການສະໜັບສະໜູນທາງເຕັກນິກໃຫ້ກັບ Windows XP ລົງໃນວັນທີ 8 ເມສາ 2014 [1]

ການສີ້ນສຸດໄລຍະເວລາສະໜັບສະໜູນທາງເຕັກນິກ ນັ້ນໝາຍຄວາມວ່າຈະບໍ່ມີການອອກແພັດແກ້ໄຂຂໍ້ຜິດພາດ ຫຼື ແກ້ໄຂຊ່ອງໂຫວ່ດ້ານຄວາມໝັ້ນຄົງປອດໄພອີກຕໍ່ໄປລວມເຖິງບໍ່ມີບໍລິການໃຫ້ຄຳປຶກສາແບບອອນລາຍນຳອີກນັ້ນໝາຍຄວາມວ່າຫຼັງຈາກວັນທີ 8 ເມສາ 2014 ຫາກມີຜູ້ຄົ້ນພົບຊ່ອງໂຫວ່ທີ່ສາມາດໃຊ້ໂຈມຕີ Windows XP ໄດ້ ຊ່ອງໂຫວ່ນັ້ນກໍ່ໍ່ຈະບໍ່ຖືກແກ້ໄຂ ແລະຈະຄົງຢູ່ໄປຕະຫຼອດການ

ຄວາມສ່ຽງທີ່ຈະເກີດຂຶ້ນຫຼັງສິ້ນສຸດໄລຍະເວລາການສະໜັບສະໜູນ

ທາງ Microsoft ເອງກໍ່ຮັບຮູ້ເຖິງບັນຫາ ແລະ ກໍ່ໄດ້ອອກມາແຈ້ງເຕືອນຄວາມສ່ຽງທີ່ຈະເກີດຂຶ້ນກັບຜູ້ທີ່ຍັງຄົງໃຊ້ງານ Windows XP ຕໍ່ຫຼັງຈາກວັນທີສີ້ນສຸດໄລຍະເວລາການສະໜັບສະໜູນ ໂດຍໜຶ່ງໃນບັນຫາທີ່ອາດຈະເກີດຂຶ້ນຄືການໂຈມຕີລະບົບທີ່ໃຊ້ງານ Windows XP ຜ່ານຊ່ອງໂຫວ່ທີ່ຍັງບໍ່ມີການແກ້ໄຂ (0-day)

ໂດຍປົກກະຕິ Microsoft ຈະອອກແພັດ Security update ເປັນປະຈຳທຸກເດືອນ ເພື່ອແກ້ໄຂບັນຫາຊ່ອງໂຫວ່ດ້ານຄວາມໝັ້ນຄົງປອດໄພຂອງລະບົບປະຕິບັດການ ແລະ ຊ໋ອບແວອື່ນໆ ຊຶ່ງມີຫຼາຍເທື່ອທີ່ຊ່ອງໂຫວ່ທີ່ພົບນັ້ນເປັນຊ່ອງໂຫວ່ທີ່ມີຜົນກັບລະບົບປະຕິບັດການຕັ້ງແຕ່ Windows XP ຂຶ້ນມາຈົນເຖິງ Windows ລຸ້ນລ່າສຸດ ພໍທາງ Microsoft ອອກແພັດແກ້ໄຂຊ່ອງໂຫວ່ກໍ່ຈະອອກໃຫ້ກັບລະບົບປະຕິບັດການທຸກຕົວທີ່ໄດ້ຮັບຜົນກະທົບ

ບັນຫາກໍ່ຄື ຫາກມີການຄົ້ນພົບຊ່ອງໂຫວ່ໃນ Windows ລຸ້ນອື່ນ ແລະ ທາງ Microsoft ອອກແພັດມາແກ້ ກຸ່ມແຮັກເກີສາມາດນຳແພັດນັ້ນໆ ມາເຮັດ Reverse engineer ເພື່ອສຶກສາຊ່ອງໂຫວ່ຂອງລະບົບທີ່ແພັດນັ້ນໃຊ້ແກ້ໄຂ ແລະຫາກພົບວ່າຊ່ອງໂຫວ່ນັ້ນເກີດກັບສ່ວນປະກອບທີ່ມີໃນ Windows XP ນຳ ແຮັກເກີກໍ່ສາມາດໃຊ້ຂໍ້ມູນນີ້ໃນການສ້າງເຄື່ອງມືໂຈມຕີ Windows XP ໄດ້ [2]

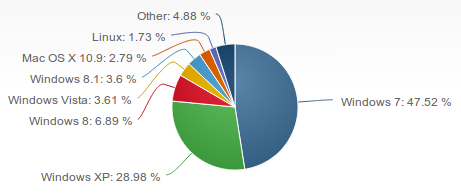

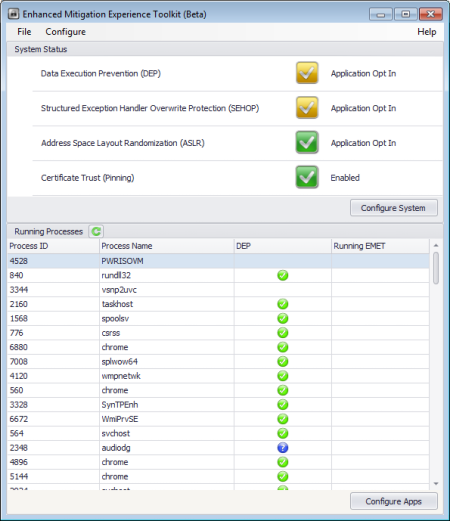

ຫາກເບິ່ງຂໍ້ມູນຈາກເວບໄຊ NetMarketShare [3] ຊຶ່ງລວບລວມສະຖິຕິຜູ້ໃຊ້ງານອິນເຕີເນັດຈາກທົ່ວໂລກ ພົບວ່າໃນເດືອນທັນວາ 2013 ມີຜູ້ທີ່ຍັງໃຊ້ງານ Windows XP ຢູ່ຫຼາຍເຖິງ 28.98% ດັ່ງຮູບທີ 1

ຮູບທີ 1 ສະຖິຕິລະບົບປະຕິບັດການທີ່ມີຜູ້ໃຊ້ງານໃນເດືອນທັນວາ 2013 (ທີ່ມາ: NetMarketShare [3])

ລອງສົມມຸດວ່າມີຄົນພັດທະນາໂປຣແກຣມທີ່ໂຈມຕີລະບົບປະຕິບັດການ Windows XP ຜ່ານຊ່ອງໂຫວ່ຂອງເວບບຣາວເຊີ ແລ້ວໂພສຄຳສັ່ງສຳລັບໂຈມຕີລົງໃນເວບໄຊທີ່ມີຜູ້ໃຊ້ງານຢູ່ເປັນປະຈຳ ວັນລະ 100 ຄົນ ເຮົາກໍ່ໜ້າຈະພໍປະມານຄວາມເສຍຫາຍຄ່າວໆ ໄດ້ວ່າຢ່າງໜ້ອຍກໍ່ມີຄົນເກືອບ 30 ຄົນຕົກເປັນເຫຍື່ອຂອງການໂຈມຕີເທື່ອນີ້

ຕົວຢ່າງທີ່ຍົກມາອາດຈະຍັງເຫັນພາບບໍ່ຊັດເຈນຫຼາຍ ແຕ່ຫາກລອງຄິດວ່າຖ້າເກີດເປັນການໂຈມຕີເວບໄຊຂ່າວບ່ອນໃດຈັກແຫ່ງ ທີ່ມີຄົນເຂົ້າມາອ່ານມື້ລະປະມານຫຼັກໝື່ນຫຼັກແສນຄົນ ແລ້ວຝັງເມົາແວທີ່ໃຊ້ລັກເງິນລົງໃນເຄື່ອງຂອງຜູ້ໃຊ້ (ຄືກັບເຫດການທີ່ເຄີຍເກີດຂຶ້ນມາແລ້ວກ່ອນໜ້ານີ້ [4]) ຄວາມເສຍຫາຍທີ່ເກິດຂຶ້ນນກໍ່ຈະຫຼາຍຈົນໜ້າຢ້ານ

ຂໍ້ມູນສຳຄັນທີ່ເປັນຄວາມລັບ ອາດບໍ່ພຽງແຕ່ຂໍ້ມູນ Username/Password ສຳລັບເຂົ້າໃຊ້ງານເວບໄຊ ຫຼື ຂໍ້ມູນການເຮັດທຸລະກິດອອນລາຍສະເໝີໄປ ທຸກມື້ນີ້ຄົນຈຳນວນຫລາຍໃຊ້ສະມາດໂຟນ/ແທັບເລັດ ແລະ ເຊື່ອມຕໍ່ອຸປະກອນດັ່ງກ່າວເຂົ້າກັບເຄື່ອງຄອມພິວເຕີເພື່ອໂອນຖ່າຍ ຫຼື ສຳຮອງຂໍ້ມູນ ຊຶ່ງອາດມີການເກັບຮູບພາບສ່ວນຕົວ ຫຼື SMS ທີ່ເປັນຄວາມລັບສຳຮອງໄວ້ໃນເຄື່ອງດ້ວຍ ຫາກມີມັນແວທີ່ສາມາດລັກຂໍ້ມູນອອກຈາກເຄື່ອງໄດ້ ພວກຮູບພາບລັບ ຄຣິບລັບ ຫຼື ຂໍ້ມູນອື່ນໆ ທີ່ເປັນຄວາມລັບກໍ່ອາດຫຼຸດອອກໄປສູ່ສາທາລະນະໄດ້

ຂໍ້ແນະນຳສຳລັບຜູ້ທີ່ຍັງຕ້ອງການໃຊ້ງານ Windows XP ຕໍ່

ວິທີທີ່ງ່າຍທີ່ສຸດທີ່ຈະຫຼຸດຄວາມສ່ຽງຈາກບັນຫາທີ່ຈະເກີດຂຶ້ນຫລັງ Windows XP ໝົດໄລຍະເວລາການສະໜັບສະໜູນ ຄືການອັບເກດໄປໃຊ້ Windows ລຸ້ນທີ່ໃໝ່ກວ່າ ເພາະໃນ Windows ລຸ້ນໃໝ່ໆ ທາງ Microsoft ໄດ້ມີການພັດທະນາຄວາມສາມາດດ້ານຄວາມໝັ້ນຄົງປອດໄພເພີ່ມຂຶ້ນ ຈຶ່ງເຮັດໃຫ້ລະບົບໂດຍລວມມີຄວາມປອດໄພຫຼາຍກວ່າ Windows XP ໂດຍທາງ Microsoft ໄດ້ບອກວ່າ Windows 8 ນັ້ນປອດໄພກວ່າ Windows XP ເຖິງ 21 ເທົ່າ ແລະ ປອດໄພກວ່າ Windows 7 ເຖິງ 6 ເທົ່າ [5]

ຫາກວ່າສະເປັກເຄື່ອງທີ່ໃຊ້ຢູ່ ສາມາດອັບເກດເປັນ Windows ເວີຊັ່ນໃໝ່ໄດ້ ແລະ ຄວາມຈຳເປັນທີ່ຈະຕ້ອງໃຊ້ Windows XP ມີພຽງແຕ່ຕ້ອງການແລ່ນຊ໋ອບແວເວີຊັ່ນເກົ່າທີ່ຮອງຮັບສະເພາະ Windows XP ກໍ່ສາມາດອັບເກດມາໃຊ້ລະບົບປະຕິບັດການເວີຊັ່ນໃໝ່ໄດ້ ແລ້ວໃຊ້ງານ Windows XP Mode ຫຼື ຕິດຕັ້ງ Windows XP ໃນ Virtual Machine ເພື່ອຮຽກໃຊ້ໂປຣແກຣມທີ່ຕ້ອງການ Windows XP ໂດຍສະເພາະ

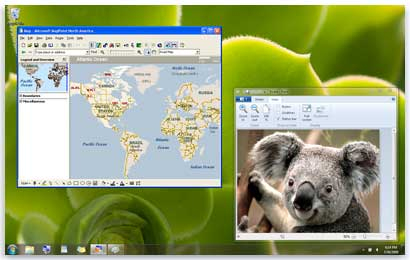

ໃຊ້ງານ Windows XP Mode ເທິງ Windows 7

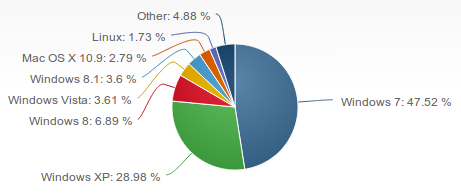

Windows 7 ມີຄຸນສົມບັດໜຶ່ງທີ່ຊື່ Windows XP Mode ຊຶ່ງເປັນການນຳ Windows XP ມາແລ່ນຜ່ານໂປຣແກຣມ Microsoft Virtual PC ໂດຍມີຄວາມສາມາດພິເສດຄືສາມາດແຍກສະເພາະໜ້າຕ່າງຂອງຕົວໂປຣແກຣມທີ່ຢູ່ໃນ Virtual PC ມາສະແດງຜົນເທິງໜ້າຈໍ ຄືກັບວ່າເປັນການແລ່ນແອບພິເຄຊັ່ນເທິງລະບົບປະຕິບັດການປົກກະຕິ [6] ດັ່ງຮູບທີ 2

ຮູບທີ 2 ຕົວຢ່າງການລັນໂປຣແກຣມຂອງ Windows XP ເທິງ Windows 7 ໂດຍໃຊ້ Windows XP Mode (ທີມາ: Microsoft [6])

ເນື່ອງຈາກການເຮັດວຽກງານຂອງ Windows XP Mode ເປັນການເຮັດວຽກງານຜ່ານ Virtual machine ຊຶ່ງເປັນການຈຳລອງເຄື່ອງຄອມພິວເຕີຂຶ້ນມາເພື່ອເອີ້ນໃຊ້ງານລະບົບປະຕິບັດການອີກເທື່ອໜຶ່ງ ຈຶ່ງເຮັດໃຫ້ສາມາດໃຊ້ງານຟັງຊັ່ນຕ່າງໆ ຂອງ Windows XP ລວມເຖິງຕິດຕັ້ງໂປຣແກຣມທີ່ຮອງຮັບສະເພາະ Windows XP ລົງໃນ Windows XP Mode ໄດ້

Windows XP Mode ສາມາດດາວໂຫຼດມາໃຊ້ງານໄດ້ຟຣີຈາກເວບໄຊຂອງ Microsoft [7] ຢ່າງໃດກໍ່ຕາມ Windows XP Mode ສາມາດເຮັດວຽກໄດ້ສະເພາະເທິງ Windows 7 ລຸ້ນ Professional, Enterprise ແລະ Ultimate ເທົ່ານັ້ນ

ເຖິງແມ່ນວ່າ Windows XP Mode ຈະສິ້ນສຸດໄລຍະເວລາການສະໜັບສະໜູນໃນວັນທີ 8 ເມສາ 2014 ໄປພ້ອມໆ ກັບ Windows XP ດ້ວຍກໍ່ຕາມ ແຕ່ການໃຊ້ງານ Windows XP ຜ່ານ Virtual PC ທີ່ເປັນລະບົບຈຳລອງ ແລະ ໃຊ້ງານຄຸນສົມບັດເທົ່າທີ່ຈຳເປັນແທ້ໆ ຈະຊ່ວຍຫຼຸດຄວາມສ່ຽງໄດ້ຫລາຍກວ່າ

ໃຊ້ງານ Windows XP ຜ່ານ Virtual Machine

ເນື່ອງຈາກ Windows 8 ບໍ່ມີ License ຂອງ Windows XP ຕິດມານຳ ຈຶ່ງບໍ່ສາມາດໃຊ້ງານ Windows XP Mode ໄດ້ຄືກັນກັບ Windows 7 ແຕ່ກໍ່ຍັງສາມາດໃຊ້ວິທີການຕິດຕັ້ງ Windows XP ລົງໃນຊ໋ອບແວ Virtual machine ແລ້ວເອີ້ນໃຊ້ງານໂປຣແກຣມທີ່ຈຳເປັນຈາກ Virtual machine ແທນໄດ້

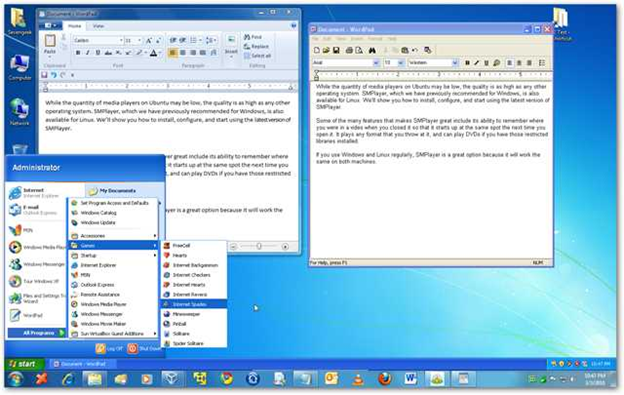

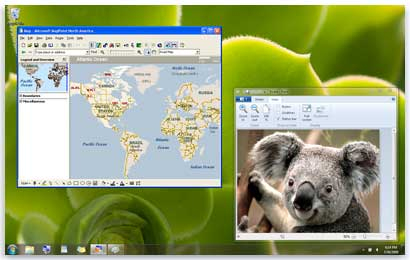

ໂປຣແກຣມ Virtual Machine ຢ່າງ VMWare ຫຼື VirtualBox ກໍ່ມີຄຸນສົມບັດທີ່ສາມາດເຮັດວຽກໄດ້ຄືກັນກັບ Windows XP Mode ໂດຍຂອງ VirtualBox ນັ້ນຊື່ວ່າ Seamless Mode ສ່ວນຂອງ VMWare ຊື່ວ່າ Unity Mode [8] ຊຶ່ງໃນການໃຊ້ງານຄຸນສົມບັດເຫຼົ່ານີ້ ຫຼັງຈາກທີ່ຕິດຕັ້ງ Windows XP ລົງໃນ Virtual Machine ຮຽບຮ້ອຍແລ້ວ ຕ້ອງຕິດຕັ້ງ Guest Addition ຫລື VMWare Tools ລົງໃນ Windows XP ທີ່ຢູ່ໃນ Virtual Machine ດ້ວຍ [9] ຕົວຢ່າງການລັນ Windows XP ຜ່ານ Seamless Mode ຂອງ Virtual Box ເປັນດັ່ງຮູບທີ 3

ຮູບທີ 3 ຕົວຢ່າງການລັນ Windows XP ຜ່ານ Seamless Mode ຂອງ Virtual Box (ທີ່ມາ: How To Geek [9])

ແຕ່ຫາກການອັບເກດໄປໃຊ້ Windows ລຸ້ນໃໝ່ ຫຼື ປ່ຽນໄປໃຊ້ລະບົບປະຕິບັດການອື່ນຢ່າງ Linux ຫຼື Mac OS X ນັ້ນບໍ່ສາມາດເຮັດໄດ້ ແລະ ຍັງຢືນຢັນວ່າຕ້ອງໃຊ້ Windows XP ຕໍ່ແທ້ໆ ກໍ່ຍັງພໍມີທາງທີ່ຈະຊ່ວຍໃຫ້ຜູ້ໃຊ້ Windows XP ຍັງພໍເອົາຕົວລອດຈາກການຕົກເປັນເປົ້າໂຈມຕີຂອງຜູ້ບໍ່ຫວັງດີໄດ້ ແຕ່ຢ່າງໃດກໍ່ຕາມ ວິທີທີ່ຈະແນະນຳຕໍ່ໄປນີ້ກໍ່ເປັນພຽງແຕ່ການຫຼຸດຜົນກະທົບຈາກຄວາມເສຍຫາຍ (Mitigation) ບໍ່ແມ່ນວິທີການແກ້ບັນຫາ ເພາະບັນຫາແທ້ໆ ນັ້ນຈະຍັງຄົງຢູ່ ແລະ ຈະບໍ່ໄດ້ຮັບການແກ້ໄຂແຕ່ຢ່າງໃດ

ປ່ຽນໄປໃຊ້ບຣາວເຊີອື່ນທີ່ບໍ່ແມ່ນ Internet Explorer

Microsoft ເຊົາພັດທະນາ Internet Explorer ໃຫ້ກັບ Windows XP ແລ້ວ ໂດຍ Internet Explorer ເວີຊັ່ນໃໝ່ສຸດທີ່ສາມາດຕິດຕັ້ງລົງໃນ Windows XP ໄດ້ຄື Internet Explorer 8 [10] ທີ່ອອກມາຕັ້ງແຕ່ວັນທີ 22 ກຸມພາ 2011 ຫຼື ເກືອບ 3 ປີທີ່ແລ້ວ (ປະຈຸບັນ Internet Explorer ເວີຊັ່ນລ່າສຸດຄືເວີຊັ່ນ 11)

ໃນ Internet Explorer ລຸ້ນຫຼັງໆ ທາງ Microsoft ໄດ້ມີການພັດທະນາຄວາມສາມາດດ້ານຄວາມໝັ້ນຄົງປອດໄພເພີ່ມຂຶ້ນ ເຊັ່ນ ການຈັດການ ActiveX Control, ການປົກປ້ອງຄວາມເປັນສ່ວນຕົວຂອງຜູ້ໃຊ້, ການກວດສອບ ແລະແຈ້ງເຕືອນເວບໄຊຫຼອກລວງ (Phishing), ການຈັດການ Addon ເປັນຕົ້ນ ຊຶ່ງຄຸນສົມບັດຕ່າງໆ ເຫຼົ່ານີ້ຊ່ວຍໃຫ້ຜູ້ທີ່ໃຊ້ Internet Explorer ລຸ້ນໃໝ່ໆ ມີຄວາມປອດໄພຫຼາຍກວ່າຜູ້ທີ່ໃຊ້ Internet Explorer ລຸ້ນເກົ່າ

ການທີ່ຍັງຄົງໃຊ້ Internet Explorer 8 ຊຶ່ງເປັນບຣາວເຊີລຸ້ນເກົ່າທີ່ມີອາຍຸກວ່າ 3 ປີ ມີໂອກາດສ່ຽງສູງທີ່ຈະຖືກໂຈມຕີ ບໍ່ວ່າຈະເປັນການໂຈມຕີຈາກ Phishing [11] [12] ຫຼື ການໂຈມຕີຜ່ານຊ່ອງໂຫວ່ຂອງບຣາວເຊີ [13] ດັ່ງນັ້ນເພື່ອຄວາມປອດໄພຄວນປ່ຽນມາໃຊ້ບຣາວເຊີຕົວອື່ນທີ່ມີຄວາມປອດໄພຫຼາຍກວ່າ ແລະ ມີການອັບເດດຢ່າງສະໝ່ຳສະເໝີ [14] ເຊັ່ນ Mozilla Firefox [15] ຫຼື Google Chrome [16] ເປັນຕົ້ນ

ປ່ຽນໄປໃຊ້ໂປຣແກຣມຫຼິ້ນໄຟລ໌ມັນຕິມີເດຍຕົວອື່ນທີ່ບໍ່ແມ່ນ Windows Media Player

Windows Media Player ເປັນໂປຣແກຣມທີ່ໃຊ້ສຳລັບຫຼິ້ນໄຟລ໌ມັນຕິມີເດຍ ເຊັ່ນ: ເພງ ຫຼື ວິດີໂອ ຊຶ່ງກໍ່ໄດ້ຮັບຄວາມນິຍົມຢູ່ໃນລະດັບໜຶ່ງ ແຕ່ຊະຕາກຳຂອງ Windows Media Player ນັ້ນຍັງບໍ່ແນ່ນອນວ່າຈະມີການພັດທະນາຕໍ່ ຫຼື ບໍ່ ເພາະຫລັງຈາກ Windows Media Player 12 ທີ່ອອກມາຕັ້ງແຕ່ປີ 2009 ຫລັງຈາກນັ້ນມາທາງ Microsoft ກໍ່ບໍ່ໄດ້ມີການພັດທະນາເວີຊັນໃໝ່ໆ ຂອງ Windows Media Player ອອກມາອີກເລີຍ ມີພຽງການອັບເດດຊ່ອງໂຫວ່ໃຫ້ເທົ່ານັ້ນ

Windows Media Player ເວີຊັນລ່າສຸດທີ່ສາມາດຕິດຕັ້ງລົງໃນ Windows XP ໄດ້ຄືເວີຊັນ 11 [17] ຊຶ່ງອອກມາຕັ້ງແຕ່ປີ 2006 ບັນຫາທີ່ຈະເກີດຂຶ້ນຫລັງຈາກທີ່ Windows XP ໝົດໄລຍະເວລາສະໜັບສະໜູນ ຄືຊ່ອງໂຫວ່ຂອງ Windows Media Player ໃນ Windows XP ຈະບໍ່ຖືກແກ້ໄຂ ຊຶ່ງຊ່ອງໂຫວ່ບາງຢ່າງເປັນຊ່ອງໂຫວ່ອັນຕະລາຍ ຕົວຢ່າງຊ່ອງໂຫວ່ທີ່ເຄີຍເກີດຂຶ້ນມາກ່ອນໜ້ານີ້ ເຊັ່ນ ຊ່ອງໂຫວ່ CVE-2012-0003 ທີ່ເມື່ອຜູ້ໃຊ້ເປີດເວບໄຊ ຫຼື ເປີດໄຟລ໌ MIDI ທີ່ມີໂຄດອັນຕະລາຍຝັງຢູ່ ຈະຖືກຜູ້ບໍ່ຫວັງດີຕິດຕັ້ງໂປຣແກຣມອັນຕະລາຍລົງໃນເຄື່ອງແລ້ວເຂົ້າມາຄວບຄຸມເຄື່ອງໄດ້ໃນທັນທີ ເປັນຕົ້ນ [18]

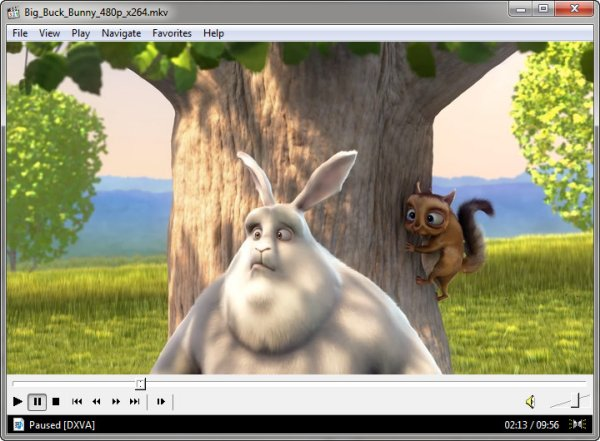

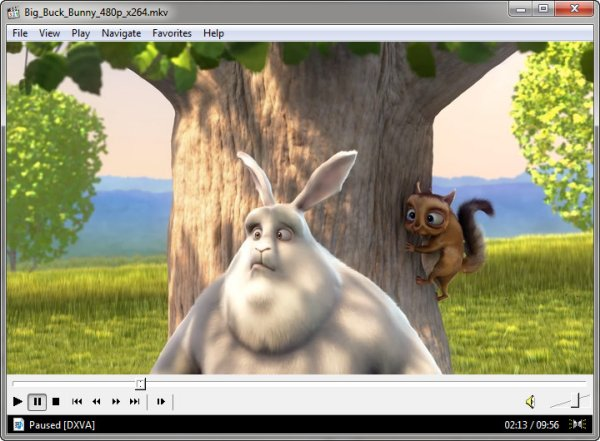

ເພື່ອຄວາມປອດໄພ ຄວນຫຼີກລ້ຽງການໃຊ້ງານໂປຣແກຣມ Windows Media Player ແລ້ວປ່ຽນໄປໃຊ້ງານໂປຣແກຣມຫຼິ້ນໄຟລ໌ມັນຕິມີເດຍຕົວອື່ນແທນ ເຊັ່ນ: Media Player Classic [19] ຫຼື VLC [20] ຊຶ່ງເປັນໂປຣແກຣມ Open Source ທີ່ໄດ້ຮັບຄວາມນິຍົມ ແລະ ມີການອັບເດດຊ່ອງໂຫວ່ດ້ານຄວາມປອດໄພຢູ່ເປັນປະຈຳ ຕົວຢ່າງໜ້າຈໍໂປຣແກຣມ Media Player Classic ເປັນດັ່ງຮູບທີ 4

ຮູບທີ 4 ຕົວຢ່າງໜ້າຈໍໂປຣແກຣມ Media Player Classic (ທີ່ມາ: MPC-HC [19])

ຕິດຕັ້ງ ແລະ ໃຊ້ງານໂປຣແກຣມ Antivirus

ການຕິດຕັ້ງໂປຣແກຣມ Antivirus ແລະ ໝັ່ນອັບເດດຖານຂໍ້ມູນຢ່າງສະໝ່ຳສະເໝີກໍ່ສາມາດຊ່ວຍໃຫ້ການກວດຈັບໄວຣັສ/ໂຕຣຈັນ ຫຼື ມັນແວອື່ນໆ ໄດ້ຖືກຕ້ອງຫລາຍຂຶ້ນ ອີກທັງໂປຣແກຣມແອນຕີ້ໄວຣັສລຸ້ນໃໝ່ໆ ຫຼາຍຕົວກໍ່ມີຄຸນສົມບັດໃນການກວດຈັບແອບພິເຄຊັ່ນທີ່ຕ້ອງສົງໄສວ່າໜ້າຈະເປັນມັນແວ ໂດຍເບິ່ງຈາກພຶດຕິກຳການເຮັດວຽກງານຂອງແອບພິເຄຊັ່ນນັ້ນໆ ຊຶ່ງກໍ່ຊ່ວຍໃຫ້ສາມາດກວດຈັບມັນແວລຸ້ນໃໝ່ໆ ທີ່ຍັງບໍ່ໄດ້ມີຂໍ້ມູນຢູ່ໃນຖານຂໍ້ມູນຂອງໂປຣແກຣມແອນຕີ້ໄວຣັສໄດ້

ໂປຣແກຣມ Microsoft Security Essentials ເປັນໂປຣແກຣມ Antivirus ທີ່ພັດທະນາໂດຍ Microsoft ເນື່ອງຈາກການຢຸດສະໜັບສະໜູນທາງເຕັກນິກໃຫ້ກັບ Windows XP ນັ້ນລວມເຖິງການຢຸດສະໜັບສະໜູນເລື່ອງຄວາມປອດໄພດ້ວຍ ທາງ Microsoft ຈຶ່ງໄດ້ຕັດສິນໃຈທີ່ຢຸດສະໜັບສະໜູນໂປຣແກຣມ Microsoft Security Essentials ໂດຍຈະຖອດລິ້ງຂອງໄຟລ໌ຕິດຕັ້ງໂປຣແກຣມນີ້ອອກຈາກໜ້າເວບໄຊ ຕັ້ງແຕ່ວັນທີ 8 ເມສາ 2014 ເປັນຕົ້ນໄປ ແຕ່ຈະຍັງຄົງອອກອັບເດດຖານຂໍ້ມູນມັນແວໃຫ້ເຖິງວັນທີ 14 ກໍລະກົດ 2015 [21]

ເຖິງແມ່ນ Microsoft ຈະບໍ່ພັດທະນາຄວາມສາມາດຫຍັງເພີ່ມເຕີມໃຫ້ກັບ Microsoft Security Essentials ແລ້ວ ແຕ່ຜູ້ຜະລິດໂປຣແກຣມ Antivirus ຫຼາຍເຈົ້າກໍ່ຍັງຢືນຢັນທີ່ຈະພັດທະນາໂປຣແກຣມໃຫ້ຮອງຮັບ Windows XP ແລະ ອັບເດດຖານຂໍ້ມູນການກວດຈັບມັນແວຕໍ່ໄປອີກຢ່າງນ້ອຍອີກ 1-2 ປີ [22] [23] ດັ່ງນັ້ນຜູ້ໃຊ້ທີ່ຍັງໃຊ້ງານ Microsoft Security Essentials ຢູ່ ຫຼັງຈາກວັນທີ 8 ເມສາ 2014 ຄວນປ່ຽນໄປໃຊ້ Antivirus ຕົວອື່ນເພື່ອຄວາມປອດໄພ

ຕິດຕັ້ງ ແລະ ໃຊ້ງານໂປຣແກຣມ Firewall

ເຖິງແມ່ນວ່າໃນ Windows XP ເອງຈະມີໂປຣແກຣມ Windows Firewall ຕິດຕັ້ງມາໃຫ້ນຳ (ເລີ່ມມີຕັ້ງແຕ່ສະ ໄໝ Windows XP Service Pack 2) ແຕ່ຄວາມສາມາດຂອງໂປຣແກຣມນີ້ກໍ່ມີຈຳກັດ ຄືສາມາດປ້ອງກັນໄດ້ແຕ່ການໂຈມຕີຈາກເຄືອຂ່າຍພາຍນອກເຂົ້າມາທີ່ເຄື່ອງ (Inbound) ແຕ່ບໍ່ສາມາດກວດສອບ ຫຼື ປ້ອງກັນການສົ່ງຂໍ້ມູນອອກໄປຈາກເຄື່ອງໄດ້ (Outbound) [24]

ເນື່ອງຈາກໂປຣແກຣມ Firewall ທີ່ມາພ້ອມກັບ Windows XP ນັ້ນມີຄວາມສາມາດໜ້ອຍ ແລະ ໃນອະນາຄົດອາດມີຊ່ອງໂຫວ່ທີ່ສາມາດຖືກໂຈມຕີໄດ້ ແລະ ບໍ່ມີວິທີການແກ້ໄຂ ດັ່ງນັ້ນເພື່ອຄວາມປອດໄພຄວນ Disable ການເຮັດວຽກຂອງໂປຣແກຣມ Windows Firewall ແລ້ວປ່ຽນໄປໃຊ້ໂປຣແກຣມ Firewall ຍີ່ຫໍ້ອື່ນທີ່ມີຄວາມສາມາດ ແລະ ມີຄວາມປອດໄພຫຼາຍກວ່າ

ໂປຣແກຣມ Antivirus ບາງຍີ່ຫໍ້ມີເວີຊັ່ນ Internet Security ຊຶ່ງຈະມີໂປຣແກຣມ Firewall ແຖມມາໃຫ້ນຳ ແລະ ອາດມີໂປຣແກຣມປະເພດ Browser plugin ທີ່ຊ່ວຍກວດສອບຄວາມປອດໄພເວລາໃຊ້ງານເວບບຣາວເຊີ ຊຶ່ງຜູ້ໃຊ້ອາດພິຈາລະນາໃຊ້ງານໂປຣແກຣມຕ່າງໆ ເຫລົ່ານີ້ແທນໂປຣແກຣມທີ່ຕິດຕັ້ງມາພ້ອມກັບລະບົບ

ໃຊ້ງານ EMET ເພື່ອຫຼຸດຜົນກະທົບຈາກຄວາມສ່ຽງ

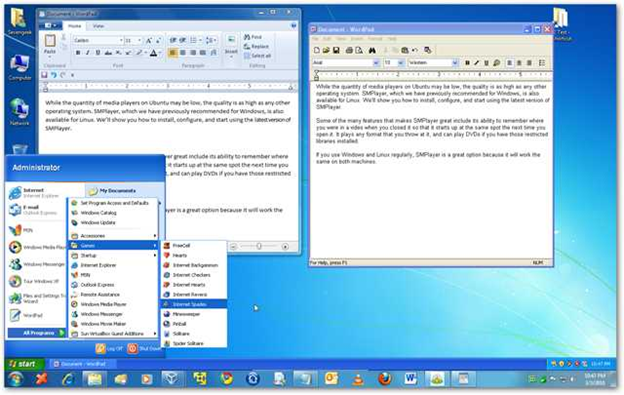

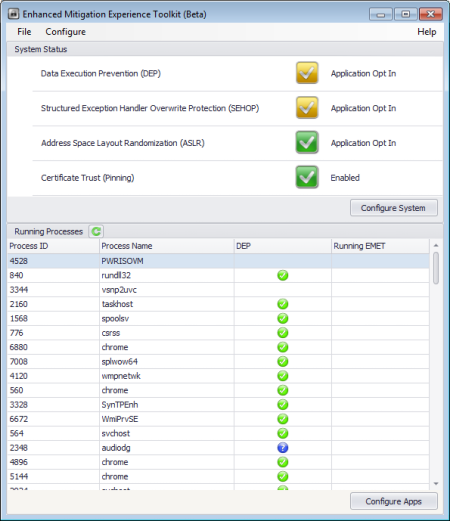

EMET ເປັນເຄື່ອງມືທີ່ Microsoft ພັດທະນາຂຶ້ນມາໃຊ້ເພີ່ມຄວາມໝັ້ນຄົງປອດໄພໃຫ້ກັບລະບົບ ໂດຍສາມາດ “ບັງຄັບ” ແອບພິເຄຊັ່ນທີ່ຖືກພັດທະນາໂດຍຜູ້ພັດທະນາພາຍນອກ ໃຫ້ສາມາດໃຊ້ຄຸນສົມບັດດ້ານຄວາມໝັ້ນຄົງປອດໄພໃໝ່ໆ ທີ່ຢູ່ໃນລະບົບປະຕິບັດການໄດ້ ເພື່ອຊ່ວຍໃຫ້ການໂຈມຕີຈາກຜູ້ບໍ່ຫວັງດີສາມາດເຮັດໄດ້ຍາກຂຶ້ນ ແລະ ມີໂອກາດສຳເລັດໜ້ອຍລົງ ຫຼື ຫາກໂຈມຕີໄດ້ສຳເລັດກໍ່ເກິດຄວາມເສຍຫາຍໜ້ອຍກວ່າປົກກະຕິ ຕົວຢ່າງໜ້າຈໍໂປຣແກຣມ EMET ເປັນດັ່ງຮູບທີ 5

ຮູບທີ 5 ຕົວຢ່າງໜ້າຈໍໂປຣແກຣມ EMET

ນອກຈາກນີ້ EMET ຍັງມີລະບົບຄວາມໝັ້ນຄົງປອດໄພບາງຢ່າງທີ່ຖືກຍົກມາຈາກ Windows ລຸ້ນໃໝ່ໆ ໃຫ້ສາມາດເຮັດວຽກເທິງ Windows XP ໄດ້ດ້ວຍ ເຊັ່ນ SEHOP ທີ່ຖືກຍົກມາຈາກ Windows Vista Service Pack 1 [25] ຜູ້ໃຊ້ງານ Windows XP ສາມາດດາວໂຫຼດ EMET ມາໃຊ້ງານໄດ້ຟຣີຈາກເວບໄຊຂອງ Microsoft [26] ໂດຍສາມາດສຶກສາວິທີການໃຊ້ງານ ແລະ ຂໍ້ມູນເພີ່ມເຕີມໄດ້ຈາກບົດຄວາມຂອງລາວເຊີດ [27]

ລັນໂປຣແກຣມຜ່ານ Sandbox mode

Sandbox ໃນໂລກຄວາມເປັນຈິງກໍ່ເປັນກອງຊາຍທີ່ເຮົາສາມາດວາດຂຽນ ຫຼື ກໍ່ກອງຊາຍໃຫ້ເປັນຮູບຮ່າງຫຍັງກໍ່ໄດ້ ພໍເຮັດສຳເລັດກໍ່ລົບຖິ້ມແລ້ວສ້າງໃໝ່ໄດ້ເລື້ອຍໆ ຄຳວ່າ Sandbox ໃນທາງ Computer security ກໍໍ່ມີລັກສະນະຄ້າຍໆກັນ ຄືເປັນການແບ່ງກັ້ນພື້ນທີ່ເອົາໄວ້ເພື່ອໃຊ້ລັນໂປຣແກຣມຫຍັງຈັກຢ່າງໜຶ່ງ ຊຶ່ງສິ່ງທີ່ເກິດຂື້ນຈາກການລັນໂປຣແກຣມນີ້ຈະບໍ່ສົ່ງຜົນກະທົບກັບລະບົບຈິງ ແລະ ເຮົາສາມາດລ້າງຂໍ້ມູນໃນ Sandbox ໄດ້ເລື້ອຍໆ ໄດ້ເຊັ່ນກັນ

ໂດຍປົກກະຕິແລ້ວການລັນໂປຣແກຣມຜ່ານ Sandbox mode ຈະເຮັດຜ່ານໂປຣແກຣມປະເພດຈຳລອງລະບົບ Sandbox ຊຶ່ງການເຮັດວຽກຫລັກໆ ຂອງໂປຣແກຣມເຫຼົ່ານີ້ກໍ່ໍ່ຈະເປັນການກ໋ອບປີ້ໄຟລ໌ສຳຄັນໆ ຂອງລະບົບທີ່ຖືກປ່ຽນແປງ ລວມທັງ Registry ຕ່າງໆ ທີ່ຖືກແກ້ໄຂ ເຂົ້າມາເກັບໄວ້ໃນສະພາບແວດລ້ອມຂອງ Sandbox ແລະ ເມື່ອມີການລັນໂປຣແກຣມໃນໂໝດ Sandbox ກໍ່ຈະເອົາຂໍ້ມູນທີ່ຢູ່ໃນ Sandbox mode ໄປໃຊ້ງານແທນ ເພື່ອບໍ່ໃຫ້ເກີດຜົນກະທົບ ຫຼື ເກີດຄວາມເສຍຫາຍກັບລະບົບຈິງ ລວມທັງໄຟລ໌ທີ່ຖືກສ້າງໂດຍໂປຣແກຣມທີ່ລັນໃນໂໝດ Sandbox ກໍ່ຈະຖືກເກັບຢູ່ໃນສ່ວນທີ່ກັ້ນໄວ້ເປັນ Sandbox ດ້ວຍເຊັ່ນກັນ

ຕົວຢ່າງໂປຣແກຣມທີ່ສາມາດຈຳລອງ Sandbox mode ເພື່ອເອົາໂປຣແກຣມອື່ນໆ ມາລັນໃນ Sandbox ໄດ້ ເຊັ່ນ Sandboxie [28], BufferZone [29], ReturNil [30] ເປັນຕົ້ນ ຢ່າງໃດກໍ່ຕາມ ການລັນໂປຣແກຣມໃນ Sandbox mode ເປັນພຽງການຈຳກັດການເຮັດວຽກຂອງໂປຣແກຣມບໍ່ໃຫ້ສົ່ງຜົນກະທົບກັບໄຟລ໌ ຫຼື ການຕັ້ງຄ່າໃນລະບົບຈິງ ແຕ່ອາດຈະບໍ່ສາມາດແນ່ໃຈໄດ້ 100% ວ່າການເຮັດວຽກທຸກຢ່າງຈະຖືກຈຳກັດຢູ່ໃນ Sandbox ໄປທັງໝົດ ເພາະມີໂອກາດທີ່ໂປຣແກຣມ Sandbox ຈະມີຊ່ອງໂຫວ່ ເຮັດໃຫ້ໂປຣແກຣມທີ່ລັນຢູ່ສາມາດທະລຸ Sandbox mode ອອກມາໄດ້ [31]

ສະຫຼຸບ

ຫຼັງຈາກ Microsoft ຢຸດສະໜັບສະໜູນ Windows XP ໃນວັນທີ 8 ເມສາ 2014 ທາງທີ່ດີທີ່ສຸດໃນການທີ່ຈະໃຊ້ງານຄອມພິວເຕີໃຫ້ມີຄວາມໝັ້ນຄົງປອດໄພຢູ່ຄືການອັບເກດໄປໃຊ້ລະບົບປະຕິບັດການ Windows ລຸ້ນໃໝ່ (ຫຼືປ່ຽນໄປໃຊ້ລະບົບປະຕິບັດການອື່ນເຊັ່ນ Linux ຫລື OS X) ການທີ່ຍັງຝືນໃຊ້ງານ Windows XP ຕໍ່ໄປເຖິງແມ່ນຈະໝົດໄລຍະເວລາສະໜັບສະໜູນແລ້ວ ກໍ່ມີແຕ່ຈະເພີ່ມຄວາມສ່ຽງທີ່ຈະເຮັດໃຫ້ເຄື່ອງຄອມພິວເຕີເກີດບັນຫາ ເຊັ່ນ ຕິດມັນແວ ຖືກຄວບຄຸມໂດຍຜູ້ບໍ່ຫວັງດີ ຫຼື ຖືກລັກຂໍ້ມູນສຳຄັນອອກໄປຈາກເຄື່ອງໄດ້

ຂໍ້ແນະນຳຕ່າງໆ ທີ່ຢູ່ໃນບົດຄວາມນີ້ ເປັນພຽງແຕ່ການຕໍ່ເວລາເພື່ອໃຫ້ຜູ້ໃຊ້ສາມາດມີເວລາຕຽມການເພື່ອທີ່ຈະຍ້າຍຂໍ້ມູນ ແລະ ງານທີ່ສຳຄັນໆ ທີ່ຜູກຕິດກັບ Windows XP ຢູ່ ໄປເຮັດວຽກເທິງລະບົບປະຕິບັດການຕົວອື່ນທີ່ປອດໄພກວ່າ ເພາະບໍ່ວ່າຢ່າງໃດກໍ່ຕາມ ໃນອີກບໍ່ຈັກປີຂ້າງໜ້າ ຊະຕາກຳຂອງ Windows XP ເອງກໍ່ຄົງຈະຄືກັນກັບ Windows ລຸ້ນເກົ່າຕົວອື່ນໆ ເຊັ່ນ Windows 95/98 ທີ່ປະຈຸບັນນີ້ບໍ່ມີຜູ້ຜະລິດຮາດແວເຮັດໄດເວີອອກມາຮອງຮັບ ແລະ ບໍ່ມີນັກພັດທະນາຊ໋ອບແວສົນໃຈເຮັດແອບພິເຄຊັ່ນໃຫ້ອີກຕໍ່ໄປ ຫຼື ຫາກເຄື່ອງຄອມພິວເຕີທີ່ໃຊ້ງານຢູ່ເປັນລຸ້ນທີ່ເກົ່າຫຼາຍຈົນບໍ່ສາມາດອັບເກດມາໃຊ້ Windows ລຸ້ນໃໝ່ໄດ້ ອາຍຸໄຂຂອງຮາດແວໃນເຄື່ອງກໍ່ມີໄລຍະເວລາຈຳກັດ (ເຊັ່ນ 5-10 ປີ) ຊຶ່ງເມື່ອເວລານັ້ນມາເຖິງ ຜູ້ທີ່ຍັງຄົງໃຊ້ງານ Windows XP ຢູ່ກໍ່ຄົງຕ້ອງປ່ຽນໄປໃຊ້ງານລະບົບປະຕິບັດການລຸ້ນທີ່ໃໝ່ກວ່າຢູ່ດີນັ້ນເອງ

ອ້າງອີງ

- http://windows.microsoft.com/en-us/windows/lifecycle

- http://blogs.technet.com/b/security/archive/2013/08/06/the-risk-of-running-windows-xp-after-support-ends.aspx

- http://www.netmarketshare.com/operating-system-market-share.aspx?qprid=10&qpcustomd=0

- https://thaicert.or.th/alerts/user/2013/al2013us008.html

- http://www.itworld.com/consumerization-it/372106/windows-7-has-6-times-more-security-threats-windows-8-according-microsoft

- http://windows.microsoft.com/th-th/windows7/install-and-use-windows-xp-mode-in-windows-7

- http://windows.microsoft.com/th-th/windows7/products/features/windows-xp-mode

- http://www.howtogeek.com/171145/use-virtualboxs-seamless-mode-or-vmwares-unity-mode-to-seamlessly-run-programs-from-a-virtual-machine/

- http://www.howtogeek.com/howto/12183/how-to-run-xp-mode-in-virtualbox-on-windows-7/

- http://windows.microsoft.com/en-us/internet-explorer/downloads/ie-8

- https://thaicert.or.th/papers/general/2012/pa2012ge007.html

- https://thaicert.or.th/papers/general/2012/pa2012ge011.html

- https://thaicert.or.th/papers/general/2012/pa2012ge008.html

- http://www.pcmag.com/article2/0,2817,2365692,00.asp

- https://www.mozilla.org/en-US/firefox/new/

- https://www.google.com/intl/th/chrome/

- http://windows.microsoft.com/th-th/windows/download-windows-media-player

- http://blog.trendmicro.com/trendlabs-security-intelligence/malware-leveraging-midi-remote-code-execution-vulnerability-found/

- http://mpc-hc.org/

- http://www.videolan.org/vlc/

- http://blogs.technet.com/b/mmpc/archive/2014/01/15/microsoft-antimalware-support-for-windows-xp.aspx

- http://www.bitdefender.com/news/bitdefender-extends-antimalware-support-for-xp-users-2858.html

- http://blog.kaspersky.com/xp-is-there-life-after-the-end-of-support/

- http://www.bleepingcomputer.com/tutorials/how-to-configure-windows-xp-firewall/

- http://krebsonsecurity.com/2013/06/windows-security-101-emet-4-0/

- http://support.microsoft.com/kb/2458544

- https://www.laocert.gov.la/Article-23--EMET

- http://www.sandboxie.com/

- http://www.trustware.com/

- http://www.returnilvirtualsystem.com/

- https://media.blackhat.com/bh-ad-10/Ridley/BlackHat-AD-2010-Ridley-Escaping-The-Sandbox-slides.pdf

ເອກະສານອ້າງອີງຈາກ ThaiCERT

laocert 03 March 2020 5751 reads

Print

ຂໍ້ແນະນຳສຳລັບຜູ້ທີ່ຍັງໃຊ້ງານ Windows XP ຫຼັງວັນທີ 8 ເມສາ 2014

ໃນ Windows ທຸກລຸ້ນທີ່ Microsoft ວາງຈຳໜ່າຍ ຕ່າງກໍ່ມີໄລຍະເວລາການສະໜັບສະໜູນທາງເຕັກນິກ ຊຶ່ງໄລຍະເວລາດັ່ງກ່າວນີ້ກໍ່ຈະເລີ່ມຕັ້ງແຕ່ມື້ທຳອິດທີ່ຜະລິດຕະພັນອອກວາງຈຳໜ່າຍ ແລະ ຈະສີ້ນສຸດລົງຫຼັງຈາກທີ່ຜະລິດຕະພັນນັ້ນຢຸດວາງຈຳໜ່າຍໃນໄລຍະເວລາໜຶ່ງ

Windows XP ເລີ່ມວາງຈຳໜ່າຍເທື່ອທຳອິດເມື່ອວັນທີ 25 ຕຸລາ 2001 ແລະ ໄດ້ຢຸດວາງຈຳໜ່າຍໄປຕັ້ງແຕ່ວັນທີ 30 ມິຖຸນາ 2008 ເຖິງແມ່ນຕົວຜະລິດຕະພັນຈະຢຸດວາງຈຳໜ່າຍໄປດົນຫລາຍປີແລ້ວ ແຕ່ທາງ Microsoft ເອງກໍ່ຍັງອອກແພັດແກ້ໄຂຊ່ອງໂຫວ່ອອກມາຢູ່ເລື້ອຍໆ ຈົນໃນທີ່ສຸດທາງ Microsoft ກໍຕັດສິນໃຈປະກາດວ່າຈະສີ້ນສຸດໄລຍະເວລາການສະໜັບສະໜູນທາງເຕັກນິກໃຫ້ກັບ Windows XP ລົງໃນວັນທີ 8 ເມສາ 2014 [1]

ການສີ້ນສຸດໄລຍະເວລາສະໜັບສະໜູນທາງເຕັກນິກ ນັ້ນໝາຍຄວາມວ່າຈະບໍ່ມີການອອກແພັດແກ້ໄຂຂໍ້ຜິດພາດ ຫຼື ແກ້ໄຂຊ່ອງໂຫວ່ດ້ານຄວາມໝັ້ນຄົງປອດໄພອີກຕໍ່ໄປລວມເຖິງບໍ່ມີບໍລິການໃຫ້ຄຳປຶກສາແບບອອນລາຍນຳອີກນັ້ນໝາຍຄວາມວ່າຫຼັງຈາກວັນທີ 8 ເມສາ 2014 ຫາກມີຜູ້ຄົ້ນພົບຊ່ອງໂຫວ່ທີ່ສາມາດໃຊ້ໂຈມຕີ Windows XP ໄດ້ ຊ່ອງໂຫວ່ນັ້ນກໍ່ໍ່ຈະບໍ່ຖືກແກ້ໄຂ ແລະຈະຄົງຢູ່ໄປຕະຫຼອດການ

ຄວາມສ່ຽງທີ່ຈະເກີດຂຶ້ນຫຼັງສິ້ນສຸດໄລຍະເວລາການສະໜັບສະໜູນ

ທາງ Microsoft ເອງກໍ່ຮັບຮູ້ເຖິງບັນຫາ ແລະ ກໍ່ໄດ້ອອກມາແຈ້ງເຕືອນຄວາມສ່ຽງທີ່ຈະເກີດຂຶ້ນກັບຜູ້ທີ່ຍັງຄົງໃຊ້ງານ Windows XP ຕໍ່ຫຼັງຈາກວັນທີສີ້ນສຸດໄລຍະເວລາການສະໜັບສະໜູນ ໂດຍໜຶ່ງໃນບັນຫາທີ່ອາດຈະເກີດຂຶ້ນຄືການໂຈມຕີລະບົບທີ່ໃຊ້ງານ Windows XP ຜ່ານຊ່ອງໂຫວ່ທີ່ຍັງບໍ່ມີການແກ້ໄຂ (0-day)

ໂດຍປົກກະຕິ Microsoft ຈະອອກແພັດ Security update ເປັນປະຈຳທຸກເດືອນ ເພື່ອແກ້ໄຂບັນຫາຊ່ອງໂຫວ່ດ້ານຄວາມໝັ້ນຄົງປອດໄພຂອງລະບົບປະຕິບັດການ ແລະ ຊ໋ອບແວອື່ນໆ ຊຶ່ງມີຫຼາຍເທື່ອທີ່ຊ່ອງໂຫວ່ທີ່ພົບນັ້ນເປັນຊ່ອງໂຫວ່ທີ່ມີຜົນກັບລະບົບປະຕິບັດການຕັ້ງແຕ່ Windows XP ຂຶ້ນມາຈົນເຖິງ Windows ລຸ້ນລ່າສຸດ ພໍທາງ Microsoft ອອກແພັດແກ້ໄຂຊ່ອງໂຫວ່ກໍ່ຈະອອກໃຫ້ກັບລະບົບປະຕິບັດການທຸກຕົວທີ່ໄດ້ຮັບຜົນກະທົບ

ບັນຫາກໍ່ຄື ຫາກມີການຄົ້ນພົບຊ່ອງໂຫວ່ໃນ Windows ລຸ້ນອື່ນ ແລະ ທາງ Microsoft ອອກແພັດມາແກ້ ກຸ່ມແຮັກເກີສາມາດນຳແພັດນັ້ນໆ ມາເຮັດ Reverse engineer ເພື່ອສຶກສາຊ່ອງໂຫວ່ຂອງລະບົບທີ່ແພັດນັ້ນໃຊ້ແກ້ໄຂ ແລະຫາກພົບວ່າຊ່ອງໂຫວ່ນັ້ນເກີດກັບສ່ວນປະກອບທີ່ມີໃນ Windows XP ນຳ ແຮັກເກີກໍ່ສາມາດໃຊ້ຂໍ້ມູນນີ້ໃນການສ້າງເຄື່ອງມືໂຈມຕີ Windows XP ໄດ້ [2]

ຫາກເບິ່ງຂໍ້ມູນຈາກເວບໄຊ NetMarketShare [3] ຊຶ່ງລວບລວມສະຖິຕິຜູ້ໃຊ້ງານອິນເຕີເນັດຈາກທົ່ວໂລກ ພົບວ່າໃນເດືອນທັນວາ 2013 ມີຜູ້ທີ່ຍັງໃຊ້ງານ Windows XP ຢູ່ຫຼາຍເຖິງ 28.98% ດັ່ງຮູບທີ 1

ຮູບທີ 1 ສະຖິຕິລະບົບປະຕິບັດການທີ່ມີຜູ້ໃຊ້ງານໃນເດືອນທັນວາ 2013 (ທີ່ມາ: NetMarketShare [3])

ລອງສົມມຸດວ່າມີຄົນພັດທະນາໂປຣແກຣມທີ່ໂຈມຕີລະບົບປະຕິບັດການ Windows XP ຜ່ານຊ່ອງໂຫວ່ຂອງເວບບຣາວເຊີ ແລ້ວໂພສຄຳສັ່ງສຳລັບໂຈມຕີລົງໃນເວບໄຊທີ່ມີຜູ້ໃຊ້ງານຢູ່ເປັນປະຈຳ ວັນລະ 100 ຄົນ ເຮົາກໍ່ໜ້າຈະພໍປະມານຄວາມເສຍຫາຍຄ່າວໆ ໄດ້ວ່າຢ່າງໜ້ອຍກໍ່ມີຄົນເກືອບ 30 ຄົນຕົກເປັນເຫຍື່ອຂອງການໂຈມຕີເທື່ອນີ້

ຕົວຢ່າງທີ່ຍົກມາອາດຈະຍັງເຫັນພາບບໍ່ຊັດເຈນຫຼາຍ ແຕ່ຫາກລອງຄິດວ່າຖ້າເກີດເປັນການໂຈມຕີເວບໄຊຂ່າວບ່ອນໃດຈັກແຫ່ງ ທີ່ມີຄົນເຂົ້າມາອ່ານມື້ລະປະມານຫຼັກໝື່ນຫຼັກແສນຄົນ ແລ້ວຝັງເມົາແວທີ່ໃຊ້ລັກເງິນລົງໃນເຄື່ອງຂອງຜູ້ໃຊ້ (ຄືກັບເຫດການທີ່ເຄີຍເກີດຂຶ້ນມາແລ້ວກ່ອນໜ້ານີ້ [4]) ຄວາມເສຍຫາຍທີ່ເກິດຂຶ້ນນກໍ່ຈະຫຼາຍຈົນໜ້າຢ້ານ

ຂໍ້ມູນສຳຄັນທີ່ເປັນຄວາມລັບ ອາດບໍ່ພຽງແຕ່ຂໍ້ມູນ Username/Password ສຳລັບເຂົ້າໃຊ້ງານເວບໄຊ ຫຼື ຂໍ້ມູນການເຮັດທຸລະກິດອອນລາຍສະເໝີໄປ ທຸກມື້ນີ້ຄົນຈຳນວນຫລາຍໃຊ້ສະມາດໂຟນ/ແທັບເລັດ ແລະ ເຊື່ອມຕໍ່ອຸປະກອນດັ່ງກ່າວເຂົ້າກັບເຄື່ອງຄອມພິວເຕີເພື່ອໂອນຖ່າຍ ຫຼື ສຳຮອງຂໍ້ມູນ ຊຶ່ງອາດມີການເກັບຮູບພາບສ່ວນຕົວ ຫຼື SMS ທີ່ເປັນຄວາມລັບສຳຮອງໄວ້ໃນເຄື່ອງດ້ວຍ ຫາກມີມັນແວທີ່ສາມາດລັກຂໍ້ມູນອອກຈາກເຄື່ອງໄດ້ ພວກຮູບພາບລັບ ຄຣິບລັບ ຫຼື ຂໍ້ມູນອື່ນໆ ທີ່ເປັນຄວາມລັບກໍ່ອາດຫຼຸດອອກໄປສູ່ສາທາລະນະໄດ້

ຂໍ້ແນະນຳສຳລັບຜູ້ທີ່ຍັງຕ້ອງການໃຊ້ງານ Windows XP ຕໍ່

ວິທີທີ່ງ່າຍທີ່ສຸດທີ່ຈະຫຼຸດຄວາມສ່ຽງຈາກບັນຫາທີ່ຈະເກີດຂຶ້ນຫລັງ Windows XP ໝົດໄລຍະເວລາການສະໜັບສະໜູນ ຄືການອັບເກດໄປໃຊ້ Windows ລຸ້ນທີ່ໃໝ່ກວ່າ ເພາະໃນ Windows ລຸ້ນໃໝ່ໆ ທາງ Microsoft ໄດ້ມີການພັດທະນາຄວາມສາມາດດ້ານຄວາມໝັ້ນຄົງປອດໄພເພີ່ມຂຶ້ນ ຈຶ່ງເຮັດໃຫ້ລະບົບໂດຍລວມມີຄວາມປອດໄພຫຼາຍກວ່າ Windows XP ໂດຍທາງ Microsoft ໄດ້ບອກວ່າ Windows 8 ນັ້ນປອດໄພກວ່າ Windows XP ເຖິງ 21 ເທົ່າ ແລະ ປອດໄພກວ່າ Windows 7 ເຖິງ 6 ເທົ່າ [5]

ຫາກວ່າສະເປັກເຄື່ອງທີ່ໃຊ້ຢູ່ ສາມາດອັບເກດເປັນ Windows ເວີຊັ່ນໃໝ່ໄດ້ ແລະ ຄວາມຈຳເປັນທີ່ຈະຕ້ອງໃຊ້ Windows XP ມີພຽງແຕ່ຕ້ອງການແລ່ນຊ໋ອບແວເວີຊັ່ນເກົ່າທີ່ຮອງຮັບສະເພາະ Windows XP ກໍ່ສາມາດອັບເກດມາໃຊ້ລະບົບປະຕິບັດການເວີຊັ່ນໃໝ່ໄດ້ ແລ້ວໃຊ້ງານ Windows XP Mode ຫຼື ຕິດຕັ້ງ Windows XP ໃນ Virtual Machine ເພື່ອຮຽກໃຊ້ໂປຣແກຣມທີ່ຕ້ອງການ Windows XP ໂດຍສະເພາະ

ໃຊ້ງານ Windows XP Mode ເທິງ Windows 7

Windows 7 ມີຄຸນສົມບັດໜຶ່ງທີ່ຊື່ Windows XP Mode ຊຶ່ງເປັນການນຳ Windows XP ມາແລ່ນຜ່ານໂປຣແກຣມ Microsoft Virtual PC ໂດຍມີຄວາມສາມາດພິເສດຄືສາມາດແຍກສະເພາະໜ້າຕ່າງຂອງຕົວໂປຣແກຣມທີ່ຢູ່ໃນ Virtual PC ມາສະແດງຜົນເທິງໜ້າຈໍ ຄືກັບວ່າເປັນການແລ່ນແອບພິເຄຊັ່ນເທິງລະບົບປະຕິບັດການປົກກະຕິ [6] ດັ່ງຮູບທີ 2

ຮູບທີ 2 ຕົວຢ່າງການລັນໂປຣແກຣມຂອງ Windows XP ເທິງ Windows 7 ໂດຍໃຊ້ Windows XP Mode (ທີມາ: Microsoft [6])

ເນື່ອງຈາກການເຮັດວຽກງານຂອງ Windows XP Mode ເປັນການເຮັດວຽກງານຜ່ານ Virtual machine ຊຶ່ງເປັນການຈຳລອງເຄື່ອງຄອມພິວເຕີຂຶ້ນມາເພື່ອເອີ້ນໃຊ້ງານລະບົບປະຕິບັດການອີກເທື່ອໜຶ່ງ ຈຶ່ງເຮັດໃຫ້ສາມາດໃຊ້ງານຟັງຊັ່ນຕ່າງໆ ຂອງ Windows XP ລວມເຖິງຕິດຕັ້ງໂປຣແກຣມທີ່ຮອງຮັບສະເພາະ Windows XP ລົງໃນ Windows XP Mode ໄດ້

Windows XP Mode ສາມາດດາວໂຫຼດມາໃຊ້ງານໄດ້ຟຣີຈາກເວບໄຊຂອງ Microsoft [7] ຢ່າງໃດກໍ່ຕາມ Windows XP Mode ສາມາດເຮັດວຽກໄດ້ສະເພາະເທິງ Windows 7 ລຸ້ນ Professional, Enterprise ແລະ Ultimate ເທົ່ານັ້ນ

ເຖິງແມ່ນວ່າ Windows XP Mode ຈະສິ້ນສຸດໄລຍະເວລາການສະໜັບສະໜູນໃນວັນທີ 8 ເມສາ 2014 ໄປພ້ອມໆ ກັບ Windows XP ດ້ວຍກໍ່ຕາມ ແຕ່ການໃຊ້ງານ Windows XP ຜ່ານ Virtual PC ທີ່ເປັນລະບົບຈຳລອງ ແລະ ໃຊ້ງານຄຸນສົມບັດເທົ່າທີ່ຈຳເປັນແທ້ໆ ຈະຊ່ວຍຫຼຸດຄວາມສ່ຽງໄດ້ຫລາຍກວ່າ

ໃຊ້ງານ Windows XP ຜ່ານ Virtual Machine

ເນື່ອງຈາກ Windows 8 ບໍ່ມີ License ຂອງ Windows XP ຕິດມານຳ ຈຶ່ງບໍ່ສາມາດໃຊ້ງານ Windows XP Mode ໄດ້ຄືກັນກັບ Windows 7 ແຕ່ກໍ່ຍັງສາມາດໃຊ້ວິທີການຕິດຕັ້ງ Windows XP ລົງໃນຊ໋ອບແວ Virtual machine ແລ້ວເອີ້ນໃຊ້ງານໂປຣແກຣມທີ່ຈຳເປັນຈາກ Virtual machine ແທນໄດ້

ໂປຣແກຣມ Virtual Machine ຢ່າງ VMWare ຫຼື VirtualBox ກໍ່ມີຄຸນສົມບັດທີ່ສາມາດເຮັດວຽກໄດ້ຄືກັນກັບ Windows XP Mode ໂດຍຂອງ VirtualBox ນັ້ນຊື່ວ່າ Seamless Mode ສ່ວນຂອງ VMWare ຊື່ວ່າ Unity Mode [8] ຊຶ່ງໃນການໃຊ້ງານຄຸນສົມບັດເຫຼົ່ານີ້ ຫຼັງຈາກທີ່ຕິດຕັ້ງ Windows XP ລົງໃນ Virtual Machine ຮຽບຮ້ອຍແລ້ວ ຕ້ອງຕິດຕັ້ງ Guest Addition ຫລື VMWare Tools ລົງໃນ Windows XP ທີ່ຢູ່ໃນ Virtual Machine ດ້ວຍ [9] ຕົວຢ່າງການລັນ Windows XP ຜ່ານ Seamless Mode ຂອງ Virtual Box ເປັນດັ່ງຮູບທີ 3

ຮູບທີ 3 ຕົວຢ່າງການລັນ Windows XP ຜ່ານ Seamless Mode ຂອງ Virtual Box (ທີ່ມາ: How To Geek [9])

ແຕ່ຫາກການອັບເກດໄປໃຊ້ Windows ລຸ້ນໃໝ່ ຫຼື ປ່ຽນໄປໃຊ້ລະບົບປະຕິບັດການອື່ນຢ່າງ Linux ຫຼື Mac OS X ນັ້ນບໍ່ສາມາດເຮັດໄດ້ ແລະ ຍັງຢືນຢັນວ່າຕ້ອງໃຊ້ Windows XP ຕໍ່ແທ້ໆ ກໍ່ຍັງພໍມີທາງທີ່ຈະຊ່ວຍໃຫ້ຜູ້ໃຊ້ Windows XP ຍັງພໍເອົາຕົວລອດຈາກການຕົກເປັນເປົ້າໂຈມຕີຂອງຜູ້ບໍ່ຫວັງດີໄດ້ ແຕ່ຢ່າງໃດກໍ່ຕາມ ວິທີທີ່ຈະແນະນຳຕໍ່ໄປນີ້ກໍ່ເປັນພຽງແຕ່ການຫຼຸດຜົນກະທົບຈາກຄວາມເສຍຫາຍ (Mitigation) ບໍ່ແມ່ນວິທີການແກ້ບັນຫາ ເພາະບັນຫາແທ້ໆ ນັ້ນຈະຍັງຄົງຢູ່ ແລະ ຈະບໍ່ໄດ້ຮັບການແກ້ໄຂແຕ່ຢ່າງໃດ

ປ່ຽນໄປໃຊ້ບຣາວເຊີອື່ນທີ່ບໍ່ແມ່ນ Internet Explorer

Microsoft ເຊົາພັດທະນາ Internet Explorer ໃຫ້ກັບ Windows XP ແລ້ວ ໂດຍ Internet Explorer ເວີຊັ່ນໃໝ່ສຸດທີ່ສາມາດຕິດຕັ້ງລົງໃນ Windows XP ໄດ້ຄື Internet Explorer 8 [10] ທີ່ອອກມາຕັ້ງແຕ່ວັນທີ 22 ກຸມພາ 2011 ຫຼື ເກືອບ 3 ປີທີ່ແລ້ວ (ປະຈຸບັນ Internet Explorer ເວີຊັ່ນລ່າສຸດຄືເວີຊັ່ນ 11)

ໃນ Internet Explorer ລຸ້ນຫຼັງໆ ທາງ Microsoft ໄດ້ມີການພັດທະນາຄວາມສາມາດດ້ານຄວາມໝັ້ນຄົງປອດໄພເພີ່ມຂຶ້ນ ເຊັ່ນ ການຈັດການ ActiveX Control, ການປົກປ້ອງຄວາມເປັນສ່ວນຕົວຂອງຜູ້ໃຊ້, ການກວດສອບ ແລະແຈ້ງເຕືອນເວບໄຊຫຼອກລວງ (Phishing), ການຈັດການ Addon ເປັນຕົ້ນ ຊຶ່ງຄຸນສົມບັດຕ່າງໆ ເຫຼົ່ານີ້ຊ່ວຍໃຫ້ຜູ້ທີ່ໃຊ້ Internet Explorer ລຸ້ນໃໝ່ໆ ມີຄວາມປອດໄພຫຼາຍກວ່າຜູ້ທີ່ໃຊ້ Internet Explorer ລຸ້ນເກົ່າ

ການທີ່ຍັງຄົງໃຊ້ Internet Explorer 8 ຊຶ່ງເປັນບຣາວເຊີລຸ້ນເກົ່າທີ່ມີອາຍຸກວ່າ 3 ປີ ມີໂອກາດສ່ຽງສູງທີ່ຈະຖືກໂຈມຕີ ບໍ່ວ່າຈະເປັນການໂຈມຕີຈາກ Phishing [11] [12] ຫຼື ການໂຈມຕີຜ່ານຊ່ອງໂຫວ່ຂອງບຣາວເຊີ [13] ດັ່ງນັ້ນເພື່ອຄວາມປອດໄພຄວນປ່ຽນມາໃຊ້ບຣາວເຊີຕົວອື່ນທີ່ມີຄວາມປອດໄພຫຼາຍກວ່າ ແລະ ມີການອັບເດດຢ່າງສະໝ່ຳສະເໝີ [14] ເຊັ່ນ Mozilla Firefox [15] ຫຼື Google Chrome [16] ເປັນຕົ້ນ

ປ່ຽນໄປໃຊ້ໂປຣແກຣມຫຼິ້ນໄຟລ໌ມັນຕິມີເດຍຕົວອື່ນທີ່ບໍ່ແມ່ນ Windows Media Player

Windows Media Player ເປັນໂປຣແກຣມທີ່ໃຊ້ສຳລັບຫຼິ້ນໄຟລ໌ມັນຕິມີເດຍ ເຊັ່ນ: ເພງ ຫຼື ວິດີໂອ ຊຶ່ງກໍ່ໄດ້ຮັບຄວາມນິຍົມຢູ່ໃນລະດັບໜຶ່ງ ແຕ່ຊະຕາກຳຂອງ Windows Media Player ນັ້ນຍັງບໍ່ແນ່ນອນວ່າຈະມີການພັດທະນາຕໍ່ ຫຼື ບໍ່ ເພາະຫລັງຈາກ Windows Media Player 12 ທີ່ອອກມາຕັ້ງແຕ່ປີ 2009 ຫລັງຈາກນັ້ນມາທາງ Microsoft ກໍ່ບໍ່ໄດ້ມີການພັດທະນາເວີຊັນໃໝ່ໆ ຂອງ Windows Media Player ອອກມາອີກເລີຍ ມີພຽງການອັບເດດຊ່ອງໂຫວ່ໃຫ້ເທົ່ານັ້ນ

Windows Media Player ເວີຊັນລ່າສຸດທີ່ສາມາດຕິດຕັ້ງລົງໃນ Windows XP ໄດ້ຄືເວີຊັນ 11 [17] ຊຶ່ງອອກມາຕັ້ງແຕ່ປີ 2006 ບັນຫາທີ່ຈະເກີດຂຶ້ນຫລັງຈາກທີ່ Windows XP ໝົດໄລຍະເວລາສະໜັບສະໜູນ ຄືຊ່ອງໂຫວ່ຂອງ Windows Media Player ໃນ Windows XP ຈະບໍ່ຖືກແກ້ໄຂ ຊຶ່ງຊ່ອງໂຫວ່ບາງຢ່າງເປັນຊ່ອງໂຫວ່ອັນຕະລາຍ ຕົວຢ່າງຊ່ອງໂຫວ່ທີ່ເຄີຍເກີດຂຶ້ນມາກ່ອນໜ້ານີ້ ເຊັ່ນ ຊ່ອງໂຫວ່ CVE-2012-0003 ທີ່ເມື່ອຜູ້ໃຊ້ເປີດເວບໄຊ ຫຼື ເປີດໄຟລ໌ MIDI ທີ່ມີໂຄດອັນຕະລາຍຝັງຢູ່ ຈະຖືກຜູ້ບໍ່ຫວັງດີຕິດຕັ້ງໂປຣແກຣມອັນຕະລາຍລົງໃນເຄື່ອງແລ້ວເຂົ້າມາຄວບຄຸມເຄື່ອງໄດ້ໃນທັນທີ ເປັນຕົ້ນ [18]

ເພື່ອຄວາມປອດໄພ ຄວນຫຼີກລ້ຽງການໃຊ້ງານໂປຣແກຣມ Windows Media Player ແລ້ວປ່ຽນໄປໃຊ້ງານໂປຣແກຣມຫຼິ້ນໄຟລ໌ມັນຕິມີເດຍຕົວອື່ນແທນ ເຊັ່ນ: Media Player Classic [19] ຫຼື VLC [20] ຊຶ່ງເປັນໂປຣແກຣມ Open Source ທີ່ໄດ້ຮັບຄວາມນິຍົມ ແລະ ມີການອັບເດດຊ່ອງໂຫວ່ດ້ານຄວາມປອດໄພຢູ່ເປັນປະຈຳ ຕົວຢ່າງໜ້າຈໍໂປຣແກຣມ Media Player Classic ເປັນດັ່ງຮູບທີ 4

ຮູບທີ 4 ຕົວຢ່າງໜ້າຈໍໂປຣແກຣມ Media Player Classic (ທີ່ມາ: MPC-HC [19])

ຕິດຕັ້ງ ແລະ ໃຊ້ງານໂປຣແກຣມ Antivirus

ການຕິດຕັ້ງໂປຣແກຣມ Antivirus ແລະ ໝັ່ນອັບເດດຖານຂໍ້ມູນຢ່າງສະໝ່ຳສະເໝີກໍ່ສາມາດຊ່ວຍໃຫ້ການກວດຈັບໄວຣັສ/ໂຕຣຈັນ ຫຼື ມັນແວອື່ນໆ ໄດ້ຖືກຕ້ອງຫລາຍຂຶ້ນ ອີກທັງໂປຣແກຣມແອນຕີ້ໄວຣັສລຸ້ນໃໝ່ໆ ຫຼາຍຕົວກໍ່ມີຄຸນສົມບັດໃນການກວດຈັບແອບພິເຄຊັ່ນທີ່ຕ້ອງສົງໄສວ່າໜ້າຈະເປັນມັນແວ ໂດຍເບິ່ງຈາກພຶດຕິກຳການເຮັດວຽກງານຂອງແອບພິເຄຊັ່ນນັ້ນໆ ຊຶ່ງກໍ່ຊ່ວຍໃຫ້ສາມາດກວດຈັບມັນແວລຸ້ນໃໝ່ໆ ທີ່ຍັງບໍ່ໄດ້ມີຂໍ້ມູນຢູ່ໃນຖານຂໍ້ມູນຂອງໂປຣແກຣມແອນຕີ້ໄວຣັສໄດ້

ໂປຣແກຣມ Microsoft Security Essentials ເປັນໂປຣແກຣມ Antivirus ທີ່ພັດທະນາໂດຍ Microsoft ເນື່ອງຈາກການຢຸດສະໜັບສະໜູນທາງເຕັກນິກໃຫ້ກັບ Windows XP ນັ້ນລວມເຖິງການຢຸດສະໜັບສະໜູນເລື່ອງຄວາມປອດໄພດ້ວຍ ທາງ Microsoft ຈຶ່ງໄດ້ຕັດສິນໃຈທີ່ຢຸດສະໜັບສະໜູນໂປຣແກຣມ Microsoft Security Essentials ໂດຍຈະຖອດລິ້ງຂອງໄຟລ໌ຕິດຕັ້ງໂປຣແກຣມນີ້ອອກຈາກໜ້າເວບໄຊ ຕັ້ງແຕ່ວັນທີ 8 ເມສາ 2014 ເປັນຕົ້ນໄປ ແຕ່ຈະຍັງຄົງອອກອັບເດດຖານຂໍ້ມູນມັນແວໃຫ້ເຖິງວັນທີ 14 ກໍລະກົດ 2015 [21]

ເຖິງແມ່ນ Microsoft ຈະບໍ່ພັດທະນາຄວາມສາມາດຫຍັງເພີ່ມເຕີມໃຫ້ກັບ Microsoft Security Essentials ແລ້ວ ແຕ່ຜູ້ຜະລິດໂປຣແກຣມ Antivirus ຫຼາຍເຈົ້າກໍ່ຍັງຢືນຢັນທີ່ຈະພັດທະນາໂປຣແກຣມໃຫ້ຮອງຮັບ Windows XP ແລະ ອັບເດດຖານຂໍ້ມູນການກວດຈັບມັນແວຕໍ່ໄປອີກຢ່າງນ້ອຍອີກ 1-2 ປີ [22] [23] ດັ່ງນັ້ນຜູ້ໃຊ້ທີ່ຍັງໃຊ້ງານ Microsoft Security Essentials ຢູ່ ຫຼັງຈາກວັນທີ 8 ເມສາ 2014 ຄວນປ່ຽນໄປໃຊ້ Antivirus ຕົວອື່ນເພື່ອຄວາມປອດໄພ

ຕິດຕັ້ງ ແລະ ໃຊ້ງານໂປຣແກຣມ Firewall

ເຖິງແມ່ນວ່າໃນ Windows XP ເອງຈະມີໂປຣແກຣມ Windows Firewall ຕິດຕັ້ງມາໃຫ້ນຳ (ເລີ່ມມີຕັ້ງແຕ່ສະ ໄໝ Windows XP Service Pack 2) ແຕ່ຄວາມສາມາດຂອງໂປຣແກຣມນີ້ກໍ່ມີຈຳກັດ ຄືສາມາດປ້ອງກັນໄດ້ແຕ່ການໂຈມຕີຈາກເຄືອຂ່າຍພາຍນອກເຂົ້າມາທີ່ເຄື່ອງ (Inbound) ແຕ່ບໍ່ສາມາດກວດສອບ ຫຼື ປ້ອງກັນການສົ່ງຂໍ້ມູນອອກໄປຈາກເຄື່ອງໄດ້ (Outbound) [24]

ເນື່ອງຈາກໂປຣແກຣມ Firewall ທີ່ມາພ້ອມກັບ Windows XP ນັ້ນມີຄວາມສາມາດໜ້ອຍ ແລະ ໃນອະນາຄົດອາດມີຊ່ອງໂຫວ່ທີ່ສາມາດຖືກໂຈມຕີໄດ້ ແລະ ບໍ່ມີວິທີການແກ້ໄຂ ດັ່ງນັ້ນເພື່ອຄວາມປອດໄພຄວນ Disable ການເຮັດວຽກຂອງໂປຣແກຣມ Windows Firewall ແລ້ວປ່ຽນໄປໃຊ້ໂປຣແກຣມ Firewall ຍີ່ຫໍ້ອື່ນທີ່ມີຄວາມສາມາດ ແລະ ມີຄວາມປອດໄພຫຼາຍກວ່າ

ໂປຣແກຣມ Antivirus ບາງຍີ່ຫໍ້ມີເວີຊັ່ນ Internet Security ຊຶ່ງຈະມີໂປຣແກຣມ Firewall ແຖມມາໃຫ້ນຳ ແລະ ອາດມີໂປຣແກຣມປະເພດ Browser plugin ທີ່ຊ່ວຍກວດສອບຄວາມປອດໄພເວລາໃຊ້ງານເວບບຣາວເຊີ ຊຶ່ງຜູ້ໃຊ້ອາດພິຈາລະນາໃຊ້ງານໂປຣແກຣມຕ່າງໆ ເຫລົ່ານີ້ແທນໂປຣແກຣມທີ່ຕິດຕັ້ງມາພ້ອມກັບລະບົບ

ໃຊ້ງານ EMET ເພື່ອຫຼຸດຜົນກະທົບຈາກຄວາມສ່ຽງ

EMET ເປັນເຄື່ອງມືທີ່ Microsoft ພັດທະນາຂຶ້ນມາໃຊ້ເພີ່ມຄວາມໝັ້ນຄົງປອດໄພໃຫ້ກັບລະບົບ ໂດຍສາມາດ “ບັງຄັບ” ແອບພິເຄຊັ່ນທີ່ຖືກພັດທະນາໂດຍຜູ້ພັດທະນາພາຍນອກ ໃຫ້ສາມາດໃຊ້ຄຸນສົມບັດດ້ານຄວາມໝັ້ນຄົງປອດໄພໃໝ່ໆ ທີ່ຢູ່ໃນລະບົບປະຕິບັດການໄດ້ ເພື່ອຊ່ວຍໃຫ້ການໂຈມຕີຈາກຜູ້ບໍ່ຫວັງດີສາມາດເຮັດໄດ້ຍາກຂຶ້ນ ແລະ ມີໂອກາດສຳເລັດໜ້ອຍລົງ ຫຼື ຫາກໂຈມຕີໄດ້ສຳເລັດກໍ່ເກິດຄວາມເສຍຫາຍໜ້ອຍກວ່າປົກກະຕິ ຕົວຢ່າງໜ້າຈໍໂປຣແກຣມ EMET ເປັນດັ່ງຮູບທີ 5

ຮູບທີ 5 ຕົວຢ່າງໜ້າຈໍໂປຣແກຣມ EMET

ນອກຈາກນີ້ EMET ຍັງມີລະບົບຄວາມໝັ້ນຄົງປອດໄພບາງຢ່າງທີ່ຖືກຍົກມາຈາກ Windows ລຸ້ນໃໝ່ໆ ໃຫ້ສາມາດເຮັດວຽກເທິງ Windows XP ໄດ້ດ້ວຍ ເຊັ່ນ SEHOP ທີ່ຖືກຍົກມາຈາກ Windows Vista Service Pack 1 [25] ຜູ້ໃຊ້ງານ Windows XP ສາມາດດາວໂຫຼດ EMET ມາໃຊ້ງານໄດ້ຟຣີຈາກເວບໄຊຂອງ Microsoft [26] ໂດຍສາມາດສຶກສາວິທີການໃຊ້ງານ ແລະ ຂໍ້ມູນເພີ່ມເຕີມໄດ້ຈາກບົດຄວາມຂອງລາວເຊີດ [27]

ລັນໂປຣແກຣມຜ່ານ Sandbox mode

Sandbox ໃນໂລກຄວາມເປັນຈິງກໍ່ເປັນກອງຊາຍທີ່ເຮົາສາມາດວາດຂຽນ ຫຼື ກໍ່ກອງຊາຍໃຫ້ເປັນຮູບຮ່າງຫຍັງກໍ່ໄດ້ ພໍເຮັດສຳເລັດກໍ່ລົບຖິ້ມແລ້ວສ້າງໃໝ່ໄດ້ເລື້ອຍໆ ຄຳວ່າ Sandbox ໃນທາງ Computer security ກໍໍ່ມີລັກສະນະຄ້າຍໆກັນ ຄືເປັນການແບ່ງກັ້ນພື້ນທີ່ເອົາໄວ້ເພື່ອໃຊ້ລັນໂປຣແກຣມຫຍັງຈັກຢ່າງໜຶ່ງ ຊຶ່ງສິ່ງທີ່ເກິດຂື້ນຈາກການລັນໂປຣແກຣມນີ້ຈະບໍ່ສົ່ງຜົນກະທົບກັບລະບົບຈິງ ແລະ ເຮົາສາມາດລ້າງຂໍ້ມູນໃນ Sandbox ໄດ້ເລື້ອຍໆ ໄດ້ເຊັ່ນກັນ

ໂດຍປົກກະຕິແລ້ວການລັນໂປຣແກຣມຜ່ານ Sandbox mode ຈະເຮັດຜ່ານໂປຣແກຣມປະເພດຈຳລອງລະບົບ Sandbox ຊຶ່ງການເຮັດວຽກຫລັກໆ ຂອງໂປຣແກຣມເຫຼົ່ານີ້ກໍ່ໍ່ຈະເປັນການກ໋ອບປີ້ໄຟລ໌ສຳຄັນໆ ຂອງລະບົບທີ່ຖືກປ່ຽນແປງ ລວມທັງ Registry ຕ່າງໆ ທີ່ຖືກແກ້ໄຂ ເຂົ້າມາເກັບໄວ້ໃນສະພາບແວດລ້ອມຂອງ Sandbox ແລະ ເມື່ອມີການລັນໂປຣແກຣມໃນໂໝດ Sandbox ກໍ່ຈະເອົາຂໍ້ມູນທີ່ຢູ່ໃນ Sandbox mode ໄປໃຊ້ງານແທນ ເພື່ອບໍ່ໃຫ້ເກີດຜົນກະທົບ ຫຼື ເກີດຄວາມເສຍຫາຍກັບລະບົບຈິງ ລວມທັງໄຟລ໌ທີ່ຖືກສ້າງໂດຍໂປຣແກຣມທີ່ລັນໃນໂໝດ Sandbox ກໍ່ຈະຖືກເກັບຢູ່ໃນສ່ວນທີ່ກັ້ນໄວ້ເປັນ Sandbox ດ້ວຍເຊັ່ນກັນ

ຕົວຢ່າງໂປຣແກຣມທີ່ສາມາດຈຳລອງ Sandbox mode ເພື່ອເອົາໂປຣແກຣມອື່ນໆ ມາລັນໃນ Sandbox ໄດ້ ເຊັ່ນ Sandboxie [28], BufferZone [29], ReturNil [30] ເປັນຕົ້ນ ຢ່າງໃດກໍ່ຕາມ ການລັນໂປຣແກຣມໃນ Sandbox mode ເປັນພຽງການຈຳກັດການເຮັດວຽກຂອງໂປຣແກຣມບໍ່ໃຫ້ສົ່ງຜົນກະທົບກັບໄຟລ໌ ຫຼື ການຕັ້ງຄ່າໃນລະບົບຈິງ ແຕ່ອາດຈະບໍ່ສາມາດແນ່ໃຈໄດ້ 100% ວ່າການເຮັດວຽກທຸກຢ່າງຈະຖືກຈຳກັດຢູ່ໃນ Sandbox ໄປທັງໝົດ ເພາະມີໂອກາດທີ່ໂປຣແກຣມ Sandbox ຈະມີຊ່ອງໂຫວ່ ເຮັດໃຫ້ໂປຣແກຣມທີ່ລັນຢູ່ສາມາດທະລຸ Sandbox mode ອອກມາໄດ້ [31]

ສະຫຼຸບ

ຫຼັງຈາກ Microsoft ຢຸດສະໜັບສະໜູນ Windows XP ໃນວັນທີ 8 ເມສາ 2014 ທາງທີ່ດີທີ່ສຸດໃນການທີ່ຈະໃຊ້ງານຄອມພິວເຕີໃຫ້ມີຄວາມໝັ້ນຄົງປອດໄພຢູ່ຄືການອັບເກດໄປໃຊ້ລະບົບປະຕິບັດການ Windows ລຸ້ນໃໝ່ (ຫຼືປ່ຽນໄປໃຊ້ລະບົບປະຕິບັດການອື່ນເຊັ່ນ Linux ຫລື OS X) ການທີ່ຍັງຝືນໃຊ້ງານ Windows XP ຕໍ່ໄປເຖິງແມ່ນຈະໝົດໄລຍະເວລາສະໜັບສະໜູນແລ້ວ ກໍ່ມີແຕ່ຈະເພີ່ມຄວາມສ່ຽງທີ່ຈະເຮັດໃຫ້ເຄື່ອງຄອມພິວເຕີເກີດບັນຫາ ເຊັ່ນ ຕິດມັນແວ ຖືກຄວບຄຸມໂດຍຜູ້ບໍ່ຫວັງດີ ຫຼື ຖືກລັກຂໍ້ມູນສຳຄັນອອກໄປຈາກເຄື່ອງໄດ້

ຂໍ້ແນະນຳຕ່າງໆ ທີ່ຢູ່ໃນບົດຄວາມນີ້ ເປັນພຽງແຕ່ການຕໍ່ເວລາເພື່ອໃຫ້ຜູ້ໃຊ້ສາມາດມີເວລາຕຽມການເພື່ອທີ່ຈະຍ້າຍຂໍ້ມູນ ແລະ ງານທີ່ສຳຄັນໆ ທີ່ຜູກຕິດກັບ Windows XP ຢູ່ ໄປເຮັດວຽກເທິງລະບົບປະຕິບັດການຕົວອື່ນທີ່ປອດໄພກວ່າ ເພາະບໍ່ວ່າຢ່າງໃດກໍ່ຕາມ ໃນອີກບໍ່ຈັກປີຂ້າງໜ້າ ຊະຕາກຳຂອງ Windows XP ເອງກໍ່ຄົງຈະຄືກັນກັບ Windows ລຸ້ນເກົ່າຕົວອື່ນໆ ເຊັ່ນ Windows 95/98 ທີ່ປະຈຸບັນນີ້ບໍ່ມີຜູ້ຜະລິດຮາດແວເຮັດໄດເວີອອກມາຮອງຮັບ ແລະ ບໍ່ມີນັກພັດທະນາຊ໋ອບແວສົນໃຈເຮັດແອບພິເຄຊັ່ນໃຫ້ອີກຕໍ່ໄປ ຫຼື ຫາກເຄື່ອງຄອມພິວເຕີທີ່ໃຊ້ງານຢູ່ເປັນລຸ້ນທີ່ເກົ່າຫຼາຍຈົນບໍ່ສາມາດອັບເກດມາໃຊ້ Windows ລຸ້ນໃໝ່ໄດ້ ອາຍຸໄຂຂອງຮາດແວໃນເຄື່ອງກໍ່ມີໄລຍະເວລາຈຳກັດ (ເຊັ່ນ 5-10 ປີ) ຊຶ່ງເມື່ອເວລານັ້ນມາເຖິງ ຜູ້ທີ່ຍັງຄົງໃຊ້ງານ Windows XP ຢູ່ກໍ່ຄົງຕ້ອງປ່ຽນໄປໃຊ້ງານລະບົບປະຕິບັດການລຸ້ນທີ່ໃໝ່ກວ່າຢູ່ດີນັ້ນເອງ

ອ້າງອີງ

- http://windows.microsoft.com/en-us/windows/lifecycle

- http://blogs.technet.com/b/security/archive/2013/08/06/the-risk-of-running-windows-xp-after-support-ends.aspx

- http://www.netmarketshare.com/operating-system-market-share.aspx?qprid=10&qpcustomd=0

- https://thaicert.or.th/alerts/user/2013/al2013us008.html

- http://www.itworld.com/consumerization-it/372106/windows-7-has-6-times-more-security-threats-windows-8-according-microsoft

- http://windows.microsoft.com/th-th/windows7/install-and-use-windows-xp-mode-in-windows-7

- http://windows.microsoft.com/th-th/windows7/products/features/windows-xp-mode

- http://www.howtogeek.com/171145/use-virtualboxs-seamless-mode-or-vmwares-unity-mode-to-seamlessly-run-programs-from-a-virtual-machine/

- http://www.howtogeek.com/howto/12183/how-to-run-xp-mode-in-virtualbox-on-windows-7/

- http://windows.microsoft.com/en-us/internet-explorer/downloads/ie-8

- https://thaicert.or.th/papers/general/2012/pa2012ge007.html

- https://thaicert.or.th/papers/general/2012/pa2012ge011.html

- https://thaicert.or.th/papers/general/2012/pa2012ge008.html

- http://www.pcmag.com/article2/0,2817,2365692,00.asp

- https://www.mozilla.org/en-US/firefox/new/

- https://www.google.com/intl/th/chrome/

- http://windows.microsoft.com/th-th/windows/download-windows-media-player

- http://blog.trendmicro.com/trendlabs-security-intelligence/malware-leveraging-midi-remote-code-execution-vulnerability-found/

- http://mpc-hc.org/

- http://www.videolan.org/vlc/

- http://blogs.technet.com/b/mmpc/archive/2014/01/15/microsoft-antimalware-support-for-windows-xp.aspx

- http://www.bitdefender.com/news/bitdefender-extends-antimalware-support-for-xp-users-2858.html

- http://blog.kaspersky.com/xp-is-there-life-after-the-end-of-support/

- http://www.bleepingcomputer.com/tutorials/how-to-configure-windows-xp-firewall/

- http://krebsonsecurity.com/2013/06/windows-security-101-emet-4-0/

- http://support.microsoft.com/kb/2458544

- https://www.laocert.gov.la/Article-23--EMET

- http://www.sandboxie.com/

- http://www.trustware.com/

- http://www.returnilvirtualsystem.com/

- https://media.blackhat.com/bh-ad-10/Ridley/BlackHat-AD-2010-Ridley-Escaping-The-Sandbox-slides.pdf

ເອກະສານອ້າງອີງຈາກ ThaiCERT